目次

今年の1月に開催されたCyberTech Global Tel Aviv 2023にて、データセキュリティの技術を開発する複数の企業が出展し、スピーカーとして参加していました。テクノロジーが進歩し、ITシステム基盤も大きく変化していますが、昨今、イスラエルではデータ自体の保護の重要性も見直されています。

今回は、近年におけるITシステムの進化から、セキュリティ対策の変化、そして今回のテーマであるデータセキュリティについてご紹介します。

ITシステムの進化

過去、ITを使うためには各組織の社内ルールや業務プロセスを変更する必要のないアプリケーションプログラムを作成し利用していました。それがERPなどの業界に共通な要件に沿った基幹業務アプリケーションや、各業界や業務に特化したアプリケーションが使われるようになりました。

また、監査法人なども利用を推奨することで、一層浸透が進みました。

各組織では自分たちのメインビジネスであるコア業務と、そして労務管理や会計等のノンコア業務を遂行するため、それぞれにシステム機器(インフラ)の保守や運用を行うエンジニアや担当者を置いていました。

また、ITシステムの発展と同時に、高度なサイバー攻撃も求められるようになりました。

そして、政府のクラウドファーストのポリシーに従い、またコロナ禍によるテレワークの浸透やDXへの取組みの推進といった社会背景により、多くの組織で複数のクラウドが利用されるようになりました。

ITインフラやアプリケーションを自社内の物理環境に保有せず、またクラウドを利用することで、インフラの運用負荷を抑え、組織のコア業務に特化できる環境が整いました(クラウドとは、IaaS、PaaSあるいはSaaSなどのパブリック・クラウドと、ホスティングなどのプライベート・クラウドがありますが、クラウド単体では両者を含んでいます)。

セキュリティ対策の変化

過去、ITシステムは全て自組織内に存在していたので、「自組織=境界内」を守る、境界型防御でセキュリティ対策はほぼ十分でした。加えて、DLP(Data Loss Prevention、データ紛失防止)等の監視装置があれば、境界の外に持出されることはあっても大きな問題はありませんでした。

しかし、現在ではパブリック・クラウドを利用することで、境界が曖昧になり、組織内部からも外部(自宅や外出先など)からもアクセスできるようになりました。

また、クラウドサービスやSaaS型アプリを提供している事業者は、自分たちが提供しているサービス内では、利用者の指示のとおりセキュリティを強固に守る責任があります。

しかし、「何を、どのように守るか」については、あくまでも利用者の指示に依るものであるため、指示内容が適切でなかった場合は、攻撃の被害に遭ってしまう可能性があります。その場合、責任はサービスの利用者側にあります。

一方でクラウド事業者と利用者との知識や常識のギャップが広がっていることも事実であり、そうした責任分界点や境界(誰が、何に責任を持つのか)に対する意識に差異が生まれています。

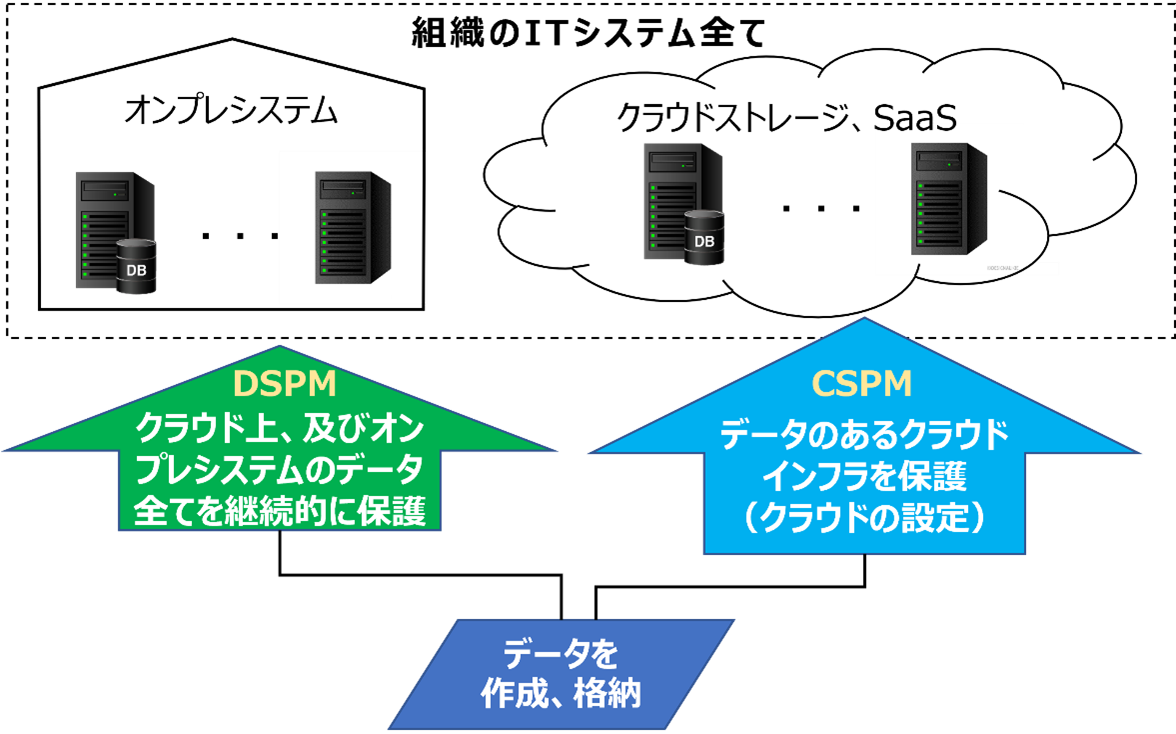

そのような責任分界点の問題の解消や、ゼロトラストを実現する技術の一つとして、クラウドを監視し、適切なセキュリティ設定を行う「CASB(Cloud Access Security Broker)」や、複数クラウドのセキュリティレベルを組織のセキュリティポリシーに合致するように設定する「CSPM(Cloud Security Posture Management)」が台頭しました。

データ保護の重要性

多くの組織がクラウドを利用するようになった現在、先述のクラウドセキュリティによってクラウド環境自体はセキュアな企業が増えてきました。しかし、インフラ環境がセキュアであっても、中身(データ)が別の場所に移動されたり、一部あるいは全部が複製されてインフラの外(オンプレ)や違うセキュリティ設定されたクラウドで悪用された場合は保護することができません。

CASBやCSPMが正しく運用されていたとしても、情報やデータの内容については、解析や判断することができないのです。データに対し外部からの攻撃や、内部からの意図的あるいは不注意による情報漏えいについては、防ぎきれない恐れがあります。

IPAが発表している「情報セキュリティ十大脅威 2023」*1では、「内部不正による情報漏えい」(組織の4位)「不注意による情報漏えい等の被害」(組織の第9位)がランクインしています。

これらは「人に依存した脅威」であり、情報セキュリティの十大脅威では毎年のように「利用者情報の不適切な取扱いによる信用失墜」や「利用者情報の不適切な取扱いによる信用失墜」として、注意喚起がされています。(社内不正に関しては別のBlogで述べます)

DSPMとは

そうした脅威に対しては、教育などの啓蒙が有効な手段の一つではありますが、性善説的な人に依存したセキュリティ対策は完全な対策とは言えません。精神状態や、多忙さが影響してしまうこともあります。

教育や啓蒙のみでなくシステムにより自動的に情報やデータを分析し、漏えいを防ぐことが重要です。

イスラエルでは現在、データに焦点を当てた新しいソリューションDSPM(Data Security Posture Management)の研究・開発が進んでいます。

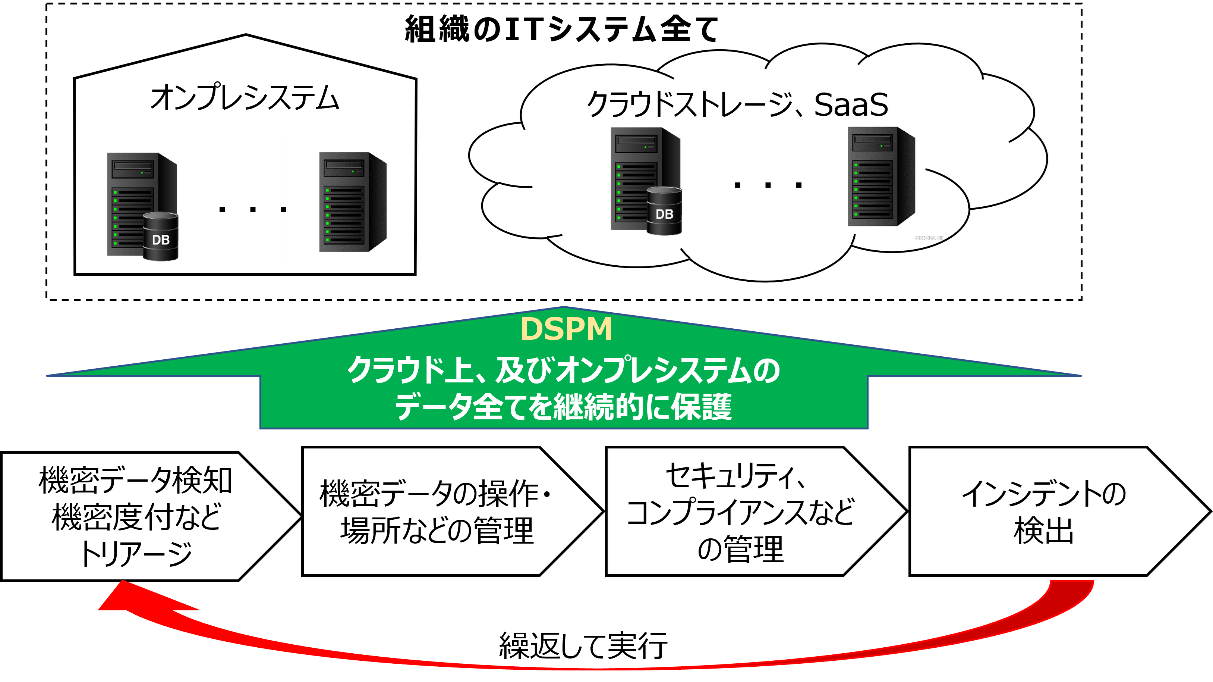

DSPMとは機密データがどこにあり、誰がそのデータにアクセスし、どのように使用されてきたか、データストアやアプリケーションのセキュリティ設定がどうなっているかを可視化する技術です。

この技術について、ガートナー社重要視している領域のようです。

DSPMと、CASBやCSPMの大きな違いは、「オンプレミスもクラウドも含むITシステム全体」か、「パブリック・クラウドだけ」なのかがあります。

DSPMは、データが存在するプラットフォームに関係なく、データを保護します。

データの発見とカタログ化、データフローのマッピング、セキュリティとコンプライアンスを確保するためのリスク管理の実施、データに関連するインシデントの継続的な検出と対応などです。つまりデータがどこにあるかに関係なく、継続的に保護が可能です。

DSPMでは、機密データの所在、アクセス権を持っている人、その活用方法などを調査できるため、そのデータが適切に扱われているか、を判断可能です。

また、クラウドとオンプレを利用しているITシステムや、組織が保有する個人情報をはじめとした機密情報を保護できるため、GDPRなどの個人情報保護規制への対応に必要なソリューションです。