目次

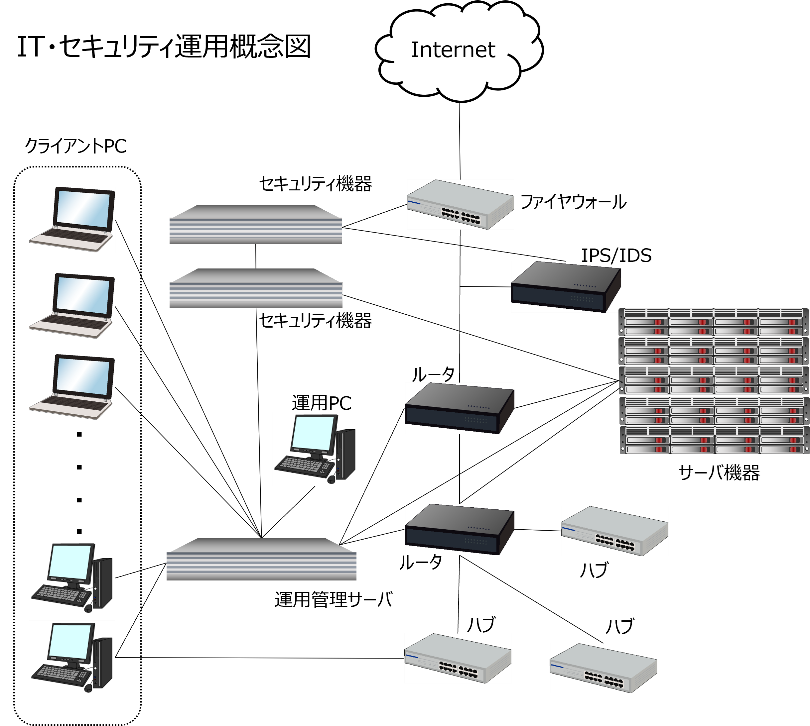

IT、セキュリティ運用の負荷

各組織の抱えるIT資産は、クラウドを徹底的に活用する「クラウド・ネイティブ」の考え方と、コロナ禍により加速したテレワークの導入により、セキュリティ対策の考え方も境界防御からゼロトラストアプローチへと変化しました。

境界外からクラウドに接続するために境界内は安全なはずと言う「性善説」から、何も・誰も信用できないと言うゼロトラストアプローチの「性悪説」になったことで、既存のセキュリティ対策が変更されたり、あるいは追加の対策を行う必要が出てきたのです。

それに伴い、セキュリティ対策を含めIT資産全般の運用にも変化が表れています。そして世界情勢の変化もあり、サイバー攻撃は飛躍的に増加、高度化しています。このことから、サイバーハイジーンの徹底、あるいはサイバーレジリエンスの向上が重要になっています。

その結果、運用担当者の負担は増加しています。今まで利用していたプレイブック(対応マニュアル)の変更といった作業も行わなければならず、担当者が持つべき能力の変化や人材不足が益々問題となっています。

特に人材不足に関しては組織のIT資産として抱えているソリューションや製品の運用方法を習得するには相応の時間がかかり、知識の洗い直しが必要となります。

先人達のやってきた運用の見直し、そして自ら考え変革させることが重要視された結果、現担当者のやるべきことや習得すべき能力が変化しています。そのうえ、体制の変更まで含めて組織全体に関する変化が求められています。

システム運用の業務を担当される方は、今までも非常に多忙を極めています。例えばネットワーク機器やサーバへのアップデート適用や、クラウド資産のアップデートに伴うCASB(Cloud Access Security Broker)による設定変更などといった業務を抱えられていると思います。

加えて、クラウド利用やゼロトラストアプローチが推進されることによって、これまで以上の業務に対応する必要が出てきました。例えば、利用者からのパスワードリセットや変更、新たなツールの使用法についての問合せ対応、各人のアクセス権限設定、といった業務です。そのうえ、世界的にDXが進んだり、AIを活用したり、といった変化が起こっていることから、担当者が「自ら考え、変革する」必要が出てきました。

ITエンジニアの状況

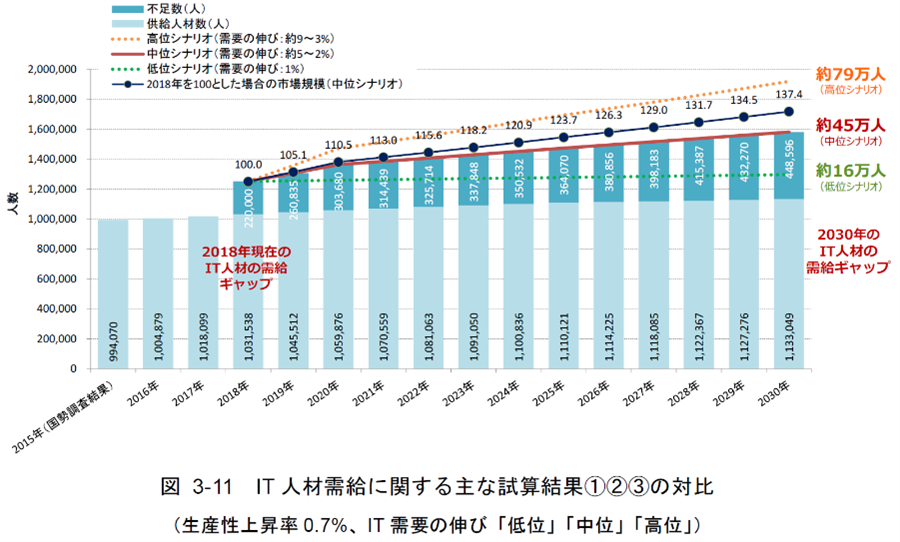

経済産業省は2019年3月に「IT人材需給に関する調査」資料*1の発表によれば、

- IT関連市場は以下のうちのシナリオで成長

- 高位シナリオ(IPA企業アンケ―ル結果に基づき“年度により変化”成長率3~9%)

- 低位シナリオ(GDPと連動した成長率1%)

- 中位シナリオ(上記の中間値)

- 情報通信業の労働生産性上昇率を2010年時点の7%(1995年は2.4%)

という予測がされています。また、2030年には、高位シナリオで約79万人、中位シナリオで約45万人、低位シナリオでも約16万人のIT人材が不足するとされています(なお、こうした調査は文部科学省による「学校基本調査」、厚生労働省による「雇用動向調査」、総務省による「国勢調査」のデータ等のほか、IPAが実施したIT人材の動向に関する調査を用い、統合的に行われています。)。

当然、「IT人材」と言っても、従来型の IT 人材(従来からの IT 需要に対応するプログラムを書ける人材)から、先端 IT 人材(AI やビッグデータ、IoT 等、第4次産業革命に対応した新しいビジネスの担い手)に転換が必要です。しかし、日本は

- 少子高齢化社会を迎えている

- DXやAI化をはじめとした取り組みでIT化が変化・多様化

- 教育システムが整っておらず育成の機会がない

- IT・セキュリティエンジニアは他の職種との給与格差もない(優遇されていない)

といった要因があり、40~50万人のエンジニアが不足すると思われます。(本年経済産業省発行の「労働経済の分析」*2でも参照されています)

そのため、そうした「IT人材」へ求められる業務は、本来IT・システムの企画、運用を本社の情報システム部門で担ったり、情報システム部門以外の事業部門でDX推進を担ったりする方が兼任すると思われます。しかし、今後は専門の人達が担うべきだと思います。

参考*1より抜粋

中小企業と大企業の運用体制の違い

多くの組織においてITシステムは、業務上重要な役割を果たしています。メールやチャットによる社内外との情報交換、受発注に関するやり取り、出退勤管理や経費精算のような管理業務、生産システムの監視やコントロール、コロナ禍においてはWeb会議による顧客へのアプローチや説明といったことがITシステムを前提に行われています。

しかし、そのシステムのIT・セキュリティ運用自体は外部に委託することが多く見られます。

特に、中小企業ではエンジニアを雇うよりも外部に委託したほうが手軽に、そしてコスト的にも安いかもしれません。一方、大企業においてはIT・セキュリティ運用の対象システムが多岐に亘り、あるいは様々な業務があるためにツールの種類も多く、セキュリティ対策も厳重になるために自社内でエンジニアを採用する傾向があります。

とは言え、大企業においても、DX化や生産性向上のためのシステム企画は自社内のエンジニアが行っていても、運用作業自体は外部の専門家に委託することが多いと思います。

結果として、委託業務といった情報産業が多くなる一方で、IT人材不足の影響で、エンジニアは、顧客の要望に完全に応えることが困難な状況になっています。

また、これら専門事業者の悩みとしては、対象とするシステム機器や、求められる運用業務が顧客によって違うことです。(恐らく委託内容が全く同じというのは存在しないのではないでしょうか。)

IT・セキュリティ運用の負荷

先に述べたようにITおよびセキュリティ運用が複雑化あるいは深化する状況では、ただでさえ少ないIT人材が枯渇するのは目に見えています。現状のセキュリティを含むIT運用では、担当エンジニアがシフトや人事異動などで変わると、運用の品質(対応する技術レベル、対応内容、時間)が変動したり、セキュリティインシデントへの対応を間違えたり、あるいは出来なかったりする恐れがあります。

IT・セキュリティ運用といっても一様ではなく、様々な事象への対応が求められます。例えばパスワード忘れによるログイン不可の場面において、依頼者が本当に組織に所属しているかどうかの確認や、依頼者の上司への許可申請が必要かもしれません。

また、各メンバーのシステム利用状況を記録するためのログ収集や、システム利用者が入力した内容修正等…。この様な作業は、利用者からの問合せがあれば、運用担当者の対応が必要になります。

特にサイバー攻撃によるインシデントは、休日や夜中でも発生しますので、IT・セキュリティ運用の担当者は、寝る間を惜しんで業務遂行をしなくてはならない職種と言えます。

インシデントが発生した際には、収集したITシステムあるいはセキュリティシステムからの情報を正確に読み取り、原因を的確に判断し、対応を実施する必要があります。また、サイバー攻撃は日進月歩で進化しています。

そのため、最新技術の習得や世間の攻撃変化に関して絶えず情報収集もしなければならず、ライフワークバランスを考える余裕もないのではないでしょうか。

コロナ禍においても、IT・セキュリティ運用担当者は出社メンバーのフォローのため、あるいは時にはシステム機器の電源入れ直しのために出社が必須となっている場合が多く、テレワークで対応することが困難なケースがあります。全システムがクラウドベースでない限りは、最低でも週の何日間は出社しての勤務にならざるを得ません。

当社がご支援できるソリューション

お客様から聞く話として、「運用品質が均一でない」「運用に抱えるコストが高い」「痒いところに手が届かない」といったものがあります。

また、委託先に対しては同コストで運用する内容を増やして欲しいといった要望や、エンジニアによって対応品質や掛かる時間が違うのは困るなど、要求のレベルは上がってくるでしょう。

また、運用やインシデント対応においても発生原因はバラバラであり、発生をコントロールすることは不可能であり、同時にいくつもの対応が必要になります。

そうした状況下では、作業の見落としや放置状態が無くなるようにチケットシステムと連携して対応すべき業務を管理しているケースが多いため、時間管理が可能となるが故に、その改善も求められます。

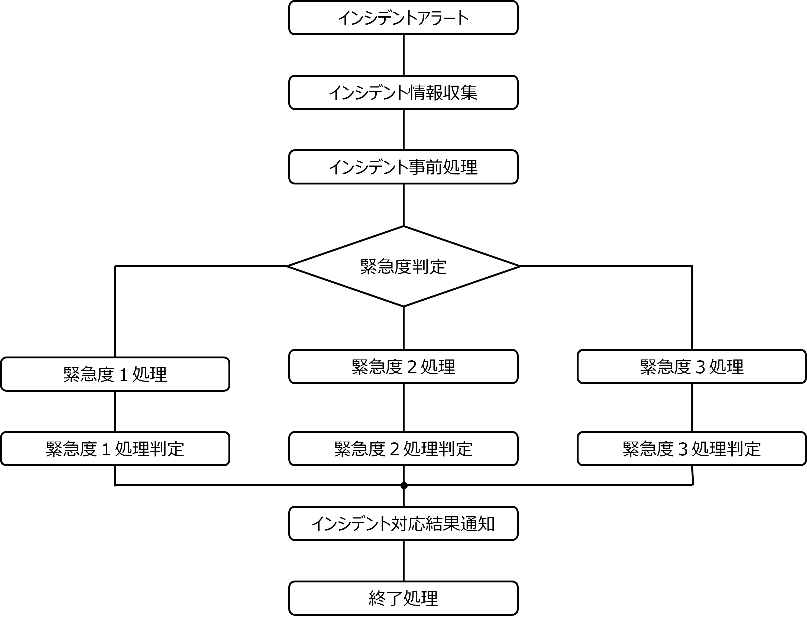

そうしたIT・セキュリティ運用を自動化する方法として、ITPA(IT Process Automation)およびCSIRTを助けるツールとしてセキュリティインシデント対応を自動化するSOAR(Security Orchestration, Automation and Response)といった方法があります。

当社はどちらの方法でも効果を発揮するソリューションとして、Resolve社のResolve Actions Expressを提供しています。

ITPAはRPA(Robotic Process Automation)とは異なります。RPAは通常、人が行う手作業をエミュレートするだけですが、ITPAはRPAをベースに、より複雑なワークフローやビジネスプロセスを、ほとんど人の手を介することなく行うことができます。

また、RPAでは使用するデータが構造化されていなければなりませんが、ITPAでは構造化されたデータだけでなく、非構造化データも扱うことができます。

例えば、インシデント管理の自動化では、受信したアラートの処理、各システムからの情報収集、分析、検証、優先順位付け(トリアージ)、管理者への通知、必要なアクションの実行などが必要であり、かつ、この複雑なプロセスは経験豊富なIT専門家による管理・監視が必要となります。*3

しかし、このResolve Actions Expressの特徴として、

- コーディングやプログラミングの知識が不要

- AIによる処理ワークフローの作成と最適化

- 運用ニーズ、インシデント発生をトリガーとした対応処理の自動実行

- 様々なITシステム、セキュリティシステムとのインターフェースを提供

- 自動実行と半自動実行の使い分け(例:メール/チャットなどで管理者の指示を受けてから自動化)

などがあります。これらの特徴により、各種システムから「正確かつ確実な情報収集」「初期調査や障害切り分け」「管理者への状況報告と必要に応じ指示の実行」「自動対応処理の実施」を行います。

既に国内にも導入されており、社会に重要なシステムの一部として、あるいは組織のIT・セキュリティ運用において、活用いただいています。

主に、ITシステムを健全に動かし続けるため、異常発生時の情報収集・判断・処理の実行や、報告や証左のためのレポート作成、コスト削減のための自動化処理、他システムとの連携によるIT・セキュリティシステムへの自動実行指示などを当製品が行っています。

また、IT運用の委託先において、委託元からの正確性担保、品質の高度化やコスト削減の要求に応えるべく、ITPAやSOARが無くては業務が困難な状況になっています。

また、当製品の活用によって、担当者によりバラツキのあった業務(内容と時間)の品質が均一化されるという効果もあります。ワークフローを実際に作成することで、複数エンジニアが保有しているノウハウを結集し、最適な処理フローを作成いただいたことで、運用に関わる人材育成にも有効であったという声もいただいています。

ITシステム運用において人材不足や、品質・コスト面で困りごとがあれば、ぜひお問合せください。

出典 (参考文献一覧)

※1 経済産業省委託事業|- IT 人材需給に関する調査 - 調査報告書 (参照日:2022-09-22)

※2 厚生労働省|労働経済の分析 ─労働者の主体的なキャリア形成への支援を通じた労働移動の促進に向けた課題─ (参照日:2022-09-22)

※3 RESOLVE|RPA vs. ITPA – What’s the Difference?(参照日:2022-09-22)