目次

船舶の事故

船舶が航行不能になると風や潮に流され航路から外れたり、座礁したり、といった事故が発生します。そして、近年ではサイバー攻撃によりそうした影響を引き起こされる事件が増えています。

サイバー攻撃による船舶業界への影響としては、例えば、2017年に起きたコンテナ輸送大手Maersk社へのサイバー攻撃による事業停止、2018年の米国企業へのサイバー攻撃による港湾運営の危機、2019年のサイバー攻撃者の偽メールにより、USCG(米国沿岸警備隊)が船上ネットワークへ受けた影響などがあります*1。

このような事例から、船舶を標的としたサイバー攻撃は既に多数発生しています。

日本では海外から輸入するための食糧運搬の多くを船舶(コンテナ輸送)に頼っているので、被害や影響は甚大になる危険が大きいです。

既に多くの船級協会がサイバー攻撃の脅威や、サイバーセキュリティ対策の重要性を認識しメンバーへの説明を行い、船主や造船関係者へサイバーセキュリティ対策のガイドラインや注意喚起を行っています。

また、日本では船舶向けの損害保険においてサイバー攻撃による被害は免責される条項が2021年より追加されており、もし、サイバー攻撃による被害を被っても保険によりカバーが出来なくなっています。

そこで、船舶業界ではサイバーレジリエンスを重要視したサイバーセキュリティ対策を船級規格に加え、造船所から船主に引き渡す前にサイバーセキュリティ対策の審査をする方針が策定されました。

全ての機器への対策は非常に困難ですが、攻撃を受けても影響を与えない環境にすることが安全な航行の実現には不可欠です。

船員や乗客が持ち込む通常のPCやスマホに加え、航行制御システムや各種機器の保守のために持ち込まれるPCやデバイスを含めると、かなり多様な対策を施す必要があると思います。

- シグネチャの更新に頼らずセキュリティを強化する「次の一手」をご紹介

船舶のセキュリティ対策を検討されている方へ

船舶業界の規格*2

船舶業界では世界的機関として国連の国際機関であるIMO(International Maritime Organization、国際海事機構)と、海上の安全向上と海洋環境の汚染防止の活動を行うIACS(International Association of Classification Societies:国際船級協会連合)があります。

IMOは海運に影響がある全ての技術的事項に関する政府の規則及び慣例について、政府間の協力のための機構となり、海上の安全、効率的な船舶の運航、海洋汚染の防止に関し最も有効な措置の勧告などを行うことを目的として設置されています。

また、IACSは関連する国際的及び国家的な海事組織との情報交換及び協調の場を提供し、世界の海事産業と緊密な協力を行うことを目的に下記の7つの船舶協会(アメリカ、フランス、ドイツ、ノルウェー、イギリス、日本、イタリア)により設立されました。

- ABS(American Bureau of Shipping:アメリカ船級協会)

- BV(Bureau Veritas:フランス船級協会)

- DNV(Det Norske Veritas:ノルウェー船級協会)

- GL(Germanischer Lloyd:ドイツ船級協会)

- LR(Lloyd's Register of Shipping:ロイド(イギリス)船級協会)

- NK(Nippon Kaiji Kyokai:日本海事協会)

- RINA(Registro Italiano Navale:イタリア船級協会)

その後、下記5つの船級協会が加盟し総トン数ベースで全世界の 90%以上の国際航海を行う船舶が IACS 加 盟の船級協会に登録されています。

- CCS(China Classification Society:中国船級協会)

- CRS(Croatian Register of Shipping:クロアチア船級協会)

- IRS(Indian Register of Shipping:インド船級協会)

- KR(Korean Register of Shipping:韓国船級協会)

- PRS(Polish Register of Shipping:ポーランド船級協会)

- RS(Russian Maritime Register of Shipping:ロシア船級協会)

IACSは各国船級協会の統一規則(UR、unified requirement)や、国際条約についての統一解釈(UI、unified interpretation)を策定しますが、最終的な承認は承認申請を受けた個別の船級協会が行います。

船舶業界でのサイバーセキュリティに関する規則

船舶業界でセキュリティ対策といえば、過去においては海賊対策あるいはテロ対策であり、サイバーセキュリティとは無関係と思われていました。

しかし、IACSは2022年に「船舶のサイバーレジリエンス」に関する新たな統一規格(Unified Requirement、UR)を採択しました。それが、E26「Cyber resilience of ships」とE27「Cyber resilience of on-board systems and equipment」です。(番号の前のEは、Electrical and Electronic Installationsの意)*3

統一規則E26では以下のことが言及されています。

- 船舶におけるコンピュータシステムの相互接続は、商用の汎用製品の使用とともに、人的データ、人の安全、船舶の安全、および海洋環境に影響を及ぼす攻撃の可能性がある

- 船内のシステムと外部世界との間にネットワーク接続やその他のインターフェースがある場合、攻撃者は目的を達成するために、人と技術のあらゆる組合せをターゲットにする可能性がある

- 船舶や海運全般を現在の脅威や新たな脅威から守るには、様々な対策が必要であり、攻撃手法は絶えず進化している

- サイバーレジリエントな船舶を実現するためには、共通の最低機能や性能基準を設定する必要があり、機器の特定、保護、攻撃の検知、対応および復旧という5つの重要な側面がある

統一規則E27では、以下のように言及されています。

- 船舶、港湾、コンテナターミナルなどの技術進化により、運用技術(OT系)と情報技術(IT系)への依存度が増し、 ビジネス、人事データ、人間の安全、船舶の安全、さらに海洋環境に影響を及ぼすサイバー攻撃の可能性が高まる

- 現在および将来の脅威から船舶を保護するためには、継続的に様々な管理を行い、改善していく必要があり、設計および製造段階から機器やシステムにセキュリティ機能を組み込む必要がある

- したがって、サイバーレジリエントなシステムや機器を提供するためには、共通の最低要件を確立することが必要であり、サイバーレジリエンスに関する統一的な要件規定が必要

- 機器サプライヤーによりシステムの整合性が確保および強化された状態を目指し、船内ユーザーとコンピューターベースシステム間のインターフェースに関連する追加規則、また船上で実装予定の新しいデバイスに関する製品設計と開発における規則が必要

このE26およびE27は、2024年1月からの新造船から適用されます。

よって2024年1月以降の契約による新造船では、設計段階からこの2つの規格に合致しなければなりません。

そのために、船主協会や海事協会からサイバーセキュリティ対策を要求されている造船所業界や船舶の船装設計を行うエンジニア、あるいは航行自動制御機器メーカや通信機器メーカなどは大変な状況になっていると思います。

- Morphisecの製品ページからお問合せください

船舶のセキュリティ対策を検討されている方へ

船舶のサイバーセキュリティ対策の難しさ

船舶は、「船舶のサイバー攻撃リスク」でもご紹介したように、IT環境とOT環境が混在し、かつ相互の環境が依存しあっています。

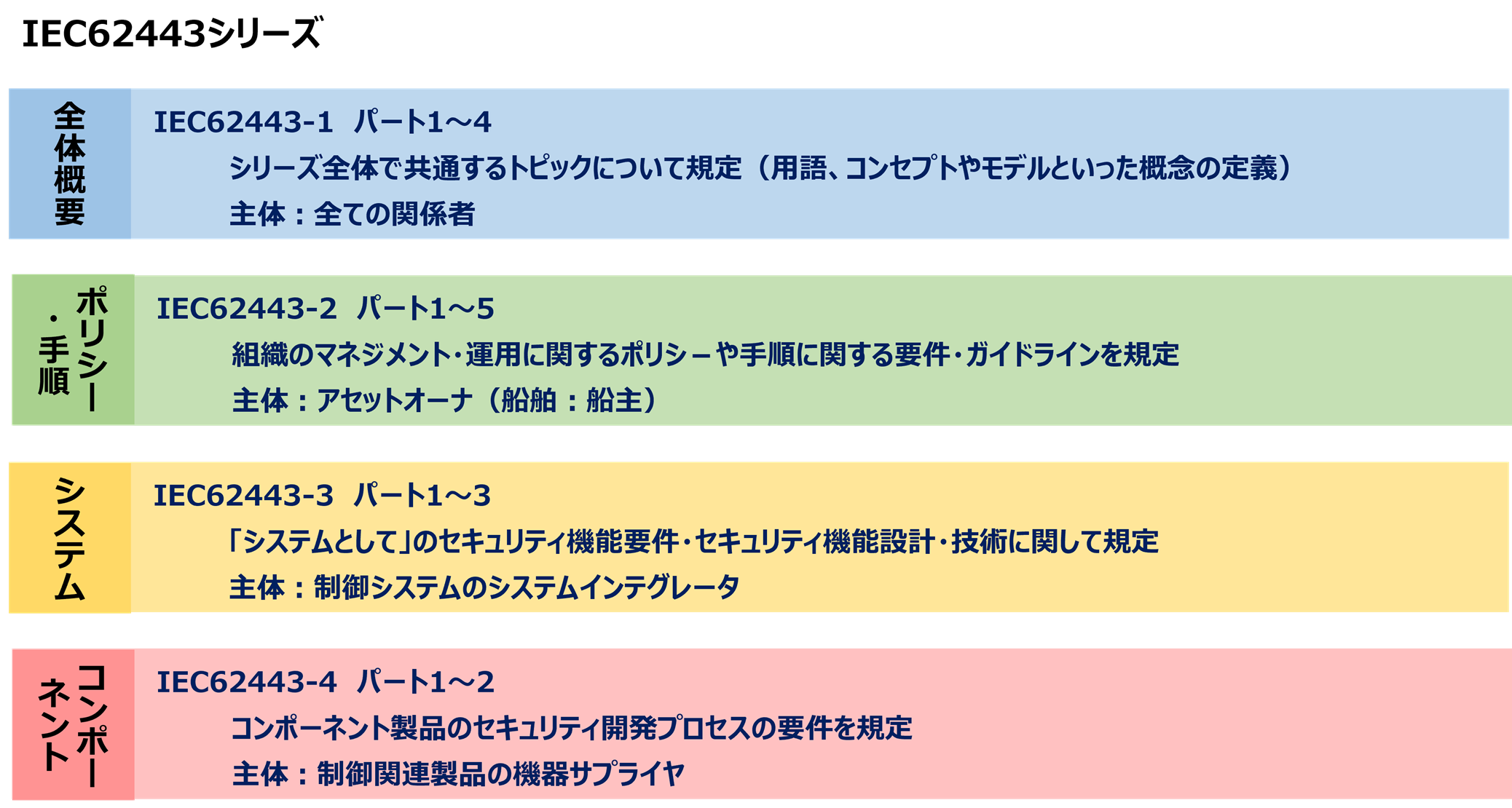

例えるならば、地上の社会と同じで複数の組織や企業が共存し、依存している環境です。現在ではOT環境向けの規格としてIEC62443*4(正確にはISA62443とIEC62443が存在しますが、大きな差異がないのでIEC62443と呼びます)が存在しています。

この規格は、制御システムのIACS(Industrial Automation Control System、船舶のIACSと同じ名称のために「制御システムの」という接頭語を付けました)のセキュリティ技術仕様を提供する文書群として、ISA(国際自動制御学会)およびIEC(国際電気標準会議)によって開発されました。

サイバーセキュリティ対策として、IT環境向けISO/IEC27001は一般的に知られていますし、OT環境に適用することも可能です。

しかし、ISO/IEC27001を一般的な工場などに当てはめた場合、制御システムの設計については領域外のために、製造現場のセキュリティ対策としては不十分になりえます。

制御システムを網羅的に考慮されたサイバーセキュリティガイドラインとして、IEC62443があり、こちらのガイドラインはOT環境向けには非常に適しています。

IT環境では、情報が重要ですのでCIA(機密性Confidentiality⇒完全性Integrity⇒可用性Availability)の順番で保護の確立が重要です。

しかし、OT環境では、生産現場の安定稼働が重視されますので、AIC(可用性⇒完全性⇒機密性)の順番で保護を確立する必要があります。

また、そのためには保護をリアルタイムで行うことが極めて重要な要素になります。

サイバー攻撃にあっても、安定的に船舶を航行するために

IACSのE26とE27の審査に合格するためには、当然艤装する船舶製品(レーダ、運行管理、自動運行、エンジン制御など全てPCで制御された機器)がIACSの審査に合格したコンポーネントであり、IEC62443を取得した造船所やITを含めた設計者、工事業者による実装、そして運用をしなければなりません。

船舶は通常のIT環境で使われるPCよりも、耐用期間が長く、機器メンテナンスのために作業員が持ち込むPCやコンピュータデバイスとの接続時にも、ウイルスに感染しないようにする必要があります。

一旦、港を離れると通常のインターネット接続はされませんが、必要に応じて衛星通信(ex. スターリンク)を利用してインターネットに接続することもあります。

このような環境でサイバー攻撃にあっても安定的に船舶を航行するためには、サイバーセキュリティ対策は徹底して行う必要があります。

当社がお手伝いできること

「OSS利用ソフトウェアの脆弱性リスク」や「Linuxシステムへのサイバー攻撃」でご紹介したMorphisecは、

- インターネットに接続されていなくても、パターンファイルを使用しないため防御できる

- ゼロデイなどの未知のマルウェアでも防御できる

- CPUやメモリの負荷が極めて低い

- Windowsだけではなく、Linuxにも対応している

などの特長を持っています。

尚、冒頭に事例で述べたMaersk社は、サイバー攻撃を受けた後、上記のMorphisecを全社だけでなくコンテナ船へも導入しました。

現在リリースしているMorphisecがサポートしていないLinuxのディストリビューションでも開発が可能ですし、WindowsはIT系だけでなくWindows IoTもサポートしていますので問題なくテストを含めて利用可能です。

現在、既に国内の工場には導入実績があり、機器への組込みについてもテストを行っています。

インターネット接続されていない環境やリアルタイム性が求められる環境、そしてWindowsだけでなくLinuxにも対応しているため、機器に組み込まれたOT環境機器であるIACSのE27の要件はクリアできると思います。

船舶機器はもちろんのこと、IT環境での利用や各種の機器組込みで利用を検討される場合はぜひご相談ください。

- Morphisecの製品ページからお問合せください

船舶のセキュリティ対策を検討されている方へ

出典 (参考文献一覧)

※1 ClassNK|サイバーセキュリティに関するIMO/IACSの最新動向 (参照日:2022-11-08)

※2 ClassNK|IMO及びIACSの動向について (参照日:2022-11-08)

ClassNK|IACS の概要(参照日:2022-11-08)

DNV|DNV GL changes name to DNV as it gears up for decade of transformation(参照日:2022-11-08)

Wikipedia|国際船級協会連合(参照日:2022-11-08)

※3 ClassNK|IACS統一規則及び統一解釈 (参照日:2022-11-08)

ClassNK|Cyber resilience of ships(参照日:2022-11-08)

ClassNK|Cyber resilience of on-board systems and equipment(参照日:2022-11-08)

※4 HITACHI|制御システムセキュリティの標準化動向~IEC 62443の最新状況と認証制度の紹介~(参照日:2022-11-08)

MONOist|IEC 62443とは何か、工場のサイバーセキュリティ対策のカギを握る国際標準を解説(参照日:2022-11-08)

関連記事の一覧

船舶のサイバー攻撃リスク

工場などのOT系と同じく、メンテナンスやログデータ収集などの場合にラップトップPCあるいはUSBメモリを船舶のネットワークに接続した際にマルウェアが侵入するリスクは当然...

閉域網(閉域ネットワーク)でのウイルス対策は必要か?セキュリティの重要性を解説

多くの組織は閉域網(閉域ネットワーク)を導入して安全な業務環境を構築していますが、これは完全なセキュリティ対策ではありません。本記事では、閉域網の種類やなぜセキュリティ...