「Recorded Future」ライターチームです。

本記事では、日々高度化しているサイバー攻撃に対して有効な対策の一つとされている脅威インテリジェンス(Threat Intelligence:スレットインテリジェンス)について詳しくご紹介します。

- Recorded Futureの概要資料をダウンロード

高度化するサイバー攻撃に有効な脅威インテリジェンス

目次

脅威インテリジェンスとは?定義をわかりやすく解説

インテリジェンスとは?データや情報との違い

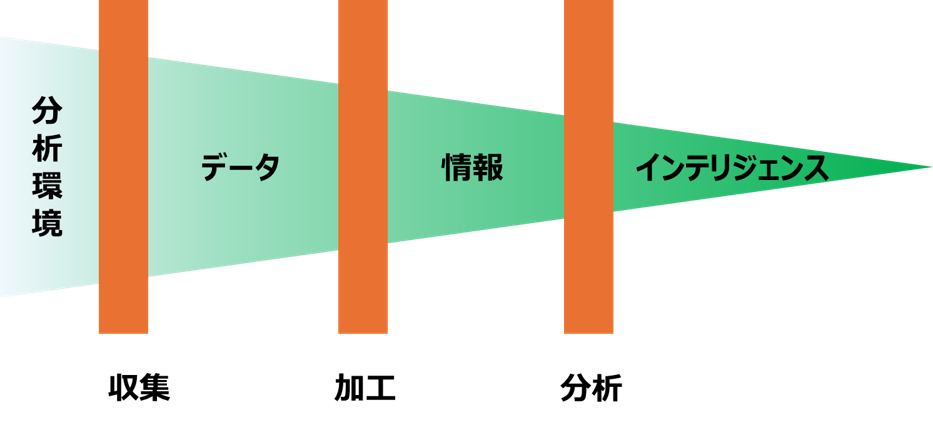

まずは、インテリジェンスという言葉の定義を確認します。

米国統合参謀本部では「データ」「情報」「インテリジェンス」をそれぞれ異なるものとして定義しています*1。

身近な例として、よく天気予報で例えられます。

単語 | 定義 | 天気予報で例えると・・・ |

データ | 目的(意思決定)のために収集された事実や統計。未加工のもの。 | センサーから取得された気温や湿度 例:気温20度、湿度60%、風速5メートル/秒 |

情報 (インフォメーション) | 分析のために事前段階として加工されたデータ。誤情報を除いたり、信頼性評価をしたりして、分析をよりよく行うために加工されたデータ | データを整理し天気予報の形として提供 例:例年の平均気温のデータセット、スーパーコンピュータが解析できる形に加工した各地の気圧配置 |

インテリジェンス | 情報からパターンや文脈(コンテキスト)などを分析した、意思決定者の判断を支援できる洞察 | 情報をさらに分析し、意思決定の材料を提供する 例:今週末は暖かく、ピクニックに適している ⇒「今週末は出かけよう」という意思決定に繋がる |

本記事では上記の定義で解説しますが、ほかにも、プロセス自体をインテリジェンスと定義したり、インテリジェンス活動を行う組織を指したりすることがあります。

※米国統合参謀本部の資料(JP2-0:Joint Intelligence)で紹介されている概念

100万の情報ソースに基づくリスクマネジメントを可能にするRecorded Future

-

脅威インテリジェンス

ツールの概要資料脅威インテリジェンスプラットフォーム「Recorded Future」の概要、ユースケース、提供形態などがわかる資料

-

リスクを把握し、サイバー

脅威に先手を打つ方法脅威情報収集・分析と予測的対策などがわかる資料

-

増え続ける攻撃対象領域を

把握・管理する方法アタックサーフェス管理効率化についてまとめた資料

サイバーセキュリティ分野における脅威インテリジェンスの意義と目的、必要性

では、サイバーセキュリティ分野においてインテリジェンスはどのような役割を持つのでしょうか。

情報セキュリティマネジメントシステム(ISMS:Information Security Management System)の認証規格であるISO27001によれば、「脅威」はシステムや組織に対して害を与える潜在的な要因を指します。

サイバー空間において脅威に関する膨大なデータや情報を収集ならびに分析し、組織で活用可能なインテリジェンスという形で提供する仕組み、およびそのプロセスが「脅威インテリジェンス」です。

従来のセキュリティ対策の取り組み方は「コンプライアンス型アプローチ」と呼ばれ、法規制やガイドライン、フレームワークが求める理想的なセキュリティ像に対して自組織の現状のギャップを分析し、対策するという手法が主流でした*2。

組織のセキュリティ成熟度を網羅的に判断できる一方で、対策の優先順位付けが難しい、ガイドライン自体が最新の脅威や個別の攻撃シナリオに対応できていないこともあるという課題もあります。

そのような中注目されているのが「脅威ベース型アプローチ」です。

脅威ベース型アプローチは、具体的な攻撃手法や攻撃者の行動に焦点を当て、リスクが高いと判断される脆弱点に対して優先的に対策を講じるというものです。全方位的に完璧な対策を目指すのではなく、攻撃者の目的達成を阻止することに主眼を置いています。

攻撃の種類が多様化していることや、防御側のリソース(人、モノ、金、時間)が限られていることから、従来のコンプライアンス型アプローチと並行して脅威ベース型アプローチを活用することが必要です。

脅威インテリジェンスは、脅威ベース型アプローチを支援します。

昨今、2022年の情報セキュリティマネジメントシステム(ISMS規格)改訂によって脅威インテリジェンスの導入が管理策として追加されるなど、必要性が高まっていることが伺えます。

脅威インテリジェンスの導入効果

組織に脅威インテリジェンスを導入することで期待できる効果として、以下が挙げられます。

潜在的な脅威を早期発見し対応できること

従来のセキュリティ対策は「攻撃を受けてから対応する」という受動的なものでしたが、脅威インテリジェンスを活用することで潜在的な脅威や、攻撃の兆候を早期に発見することができます。実際に攻撃を受ける前に対策を講じることで被害を未然に防ぎ、ビジネスリスクを低減することができます。

セキュリティ対応の優先順位付けができること

脅威インテリジェンスは、脅威の緊急度や影響度を評価するための詳細な情報を提供します。例えば、ある脆弱性がどのくらい悪用されているか、どの程度の被害を引き起こす可能性があるかなどを把握することができます。具体的な脅威情報に基づいてリスクの優先順位付けができるため、組織はどこにリソースを投じるべきか適切な判断が可能です。

インシデントレスポンス(IR:Incident Response)能力が向上できること

インシデント発生時に攻撃者の痕跡を基に関連する情報を収集することで、必要な処置を講じることができ、被害拡大を阻止できます。また、攻撃手法やマルウェアの特性に関する情報を得ることで、インシデントの根本原因を迅速に特定し、再発防止策の検討に活かすことが可能です。

脅威インテリジェンスの種類とその活用例

脅威インテリジェンスは目的や用途、利用者によって分類されます。代表的な種類と、それぞれの活用例をご紹介します。

戦略的インテリジェンス

主にCISOやCIOなどの経営層が活用します。リスク変化に対するハイレベルな情報(非技術情報)を、セキュリティに関する適切な意思決定や投資判断のためのインプットとします。

活用例としては、地政学的リスクによる事業判断や、情報セキュリティへの投資判断が挙げられます。

運用インテリジェンス

主にセキュリティチームやSOC、CSIRTのマネージャーが活用します。被害を予防および抑止するために、の観点から攻撃グループを理解し、継続的なセキュリティ体制の改善活動に活用します。

具体的には、攻撃の技術情報を基にした保護ツールやインシデント対応手順の定期的な見直しや、自組織を狙う攻撃グループを想定した脅威ハンティングなどが挙げられます。

戦術的インテリジェンス

主にSOCやCSIRTの担当者が活用します。広範囲で豊富な脅威データ(攻撃の痕跡や脆弱性情報など)を用いることで、進行中の攻撃による被害を最小限に抑えます。

具体的には、脅威データを活用して検知アラートのトリアージを高速化し担当者の負担を軽減することや、収集した脅威データをEDRやファイアウォール等セキュリティ製品のブロックリストに追加し、被害予防に繋げるなどが挙げられます。

脅威インテリジェンスを活用するためのライフサイクル

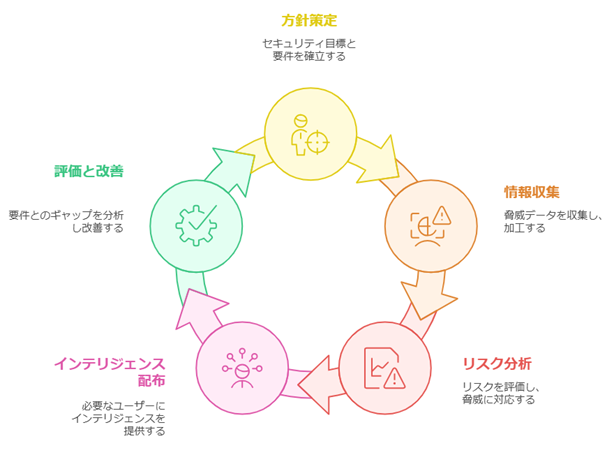

脅威インテリジェンスが組織にもたらす恩恵は大きいですが、その一方で、有効に活用するには、利用者が適切かつ継続的に運用する必要があります。以下のライフサイクルに沿ったプロセスを踏んでいくことが望ましいでしょう*3。

※「独立行政法人 情報処理推進機構|脅威インテリジェンス導入・運用ガイドライン」をもとに作成

方針策定フェーズ

このフェーズでは、組織の課題を明確にし、脅威インテリジェンスを活用する目的を定めたうえで、期待するアウトプットや収集すべき情報など、必要な要件を整理していきます。

収集・加工フェーズ

このフェーズでは、方針策定フェーズで決定した内容に基づき、実際にデータ収集を行い、情報を管理し分析できる形に整えます。情報収集の手法は主に以下が挙げられます。

OSINT

OSINT(Open Source Intelligence)は一般的に公開されているWebサイトやニュース記事などの情報源から収集されるインテリジェンスを指します。公開情報であるがゆえに、信頼できる情報かどうかは吟味が必要です。

SIGINT

SIGINT(Signals Intelligence)は組織のネットワーク内部で利用しているセキュリティ製品のログやアラートなどからデータを収集し分析に活用します。

HUMINT

HUMINT(Human intelligence)は組織内部からの連絡、外部からの通報、コミュニティでの情報交換など、人とのやり取りから情報を収集する方法です。

分析フェーズ

このフェーズでは、収集および加工した情報を分析し、組織のセキュリティ対策の意思決定に必要なインテリジェンスの形にします。

配布フェーズ

このフェーズでは、実際に分析したインテリジェンスを組織内/外の利用者に提供し、実際の意思決定に活用します。

評価フェーズ

このフェーズでは、方針策定フェーズで定義した内容を実現できていたかを振り返ります。本フェーズで得たフィードバックを元に、ふたたび方針策定フェーズに戻り、改善しながらプロセスを運用していきます。

効果的な脅威インテリジェンス活用を実現する方法

脅威インテリジェンスを組織に取り入れる方法を2つご紹介します。

脅威インテリジェンスプラットフォームを利用する

脅威インテリジェンスプラットフォーム(TIP:Treat Intelligence Platform)とは、サイバー脅威に関する情報を収集、分析、共有するための統合システムです。自組織で運用するにあたっては知識が必要になりますが、組織の環境や状況に合った対応を迅速に行うことができます。

脅威インテリジェンスサービスを利用する

外部のサービス事業者に委託することで、情報収集や分析にかかる負担を軽減することができます。

注意点としては、依頼時に要件の抜け漏れがないように丁寧に擦り合わせを行う必要があることと、自組織の専門的な情報に関しては、自組織内で精査や判断が必要な場面が発生することです。

100万の情報ソースに基づくリスクマネジメントを可能にするRecorded Future

-

脅威インテリジェンス

ツールの概要資料脅威インテリジェンスプラットフォーム「Recorded Future」の概要、ユースケース、提供形態などがわかる資料

-

リスクを把握し、サイバー

脅威に先手を打つ方法脅威情報収集・分析と予測的対策などがわかる資料

-

増え続ける攻撃対象領域を

把握・管理する方法アタックサーフェス管理効率化についてまとめた資料

脅威インテリジェンスツールやサービスを選ぶ時の比較ポイント

ここでは、脅威インテリジェンスツールやサービスを比較検討するにあたって必要な観点をご紹介します。

情報ソースが充実しているかどうかで比較する

多岐にわたる情報ソースを分析に用いることで、より深い洞察が期待できます。誰でもアクセスできるオープンウェブソースはもちろん、簡単にはアクセスできないダークウェブからも多くの情報を収集できることが重要です。

また、情報の正確性や信頼性も考慮できると良いでしょう。

リアルタイムな情報収集ができるかどうかで比較する

攻撃者や攻撃手法は日々進化しているため、正確かつ迅速な意思決定や対応を行うためには脅威インテリジェンスで常に最新の脅威情報を入手できることが重要です。

いつでも情報を入手できるかどうかで比較する

プラットフォームの場合、インターフェースが直感的であるか、利用にあたって回数などの制限がないか、サービスの場合はいつでも問合せに応じてもらえるかなどが比較観点になります。

既存のソリューションとの連携ができるかどうかで比較する

SIEMやEDRなど、既に組織で導入しているシステムやツールとの統合がスムーズに実現できることも重要です。シームレスな統合が可能なプラットフォームを利用することで、日々の運用効率が高まります。

おすすめの脅威インテリジェンスプラットフォーム「Recorded Future」

数ある脅威インテリジェンスプラットフォームの中でも当社がおすすめしているのは「Recorded Future」(レコーデッド・フューチャー)です。

- Recorded Futureの概要資料をダウンロード

高度化するサイバー攻撃に有効な脅威インテリジェンス

Recorded Futureの製品概要

Recorded Futureは、米国のRecorded Future社がSaaS型で提供している脅威インテリジェンスプラットフォームです。

Recorded Futureの特長

Recorded Futureの特長を以下にご紹介します。

業界トップクラスの情報量

Recorded Futureは2009年のサービス開始以来、10年以上データを蓄積しています。情報ソースは100万以上であり業界トップクラスの情報量を誇っています。

膨大な情報量をリアルタイムに自動分析

上述したとおりRecorded Futureは非常に多くのソースから情報を収集していますが、特許取得済みの機械学習技術と15ヵ国語に対応した自然言語処理技術を組み合わせることで、膨大な情報をリアルタイムで処理することが可能です。

加えて特に重要な情報に関しては、専門のアナリストチームが補足や最適化を施すことで質の高いインテリジェンスをスピーディーに提供します。

検索・アラート設定数が無制限

Recorded Futureはインテリジェンスをポータルサイトの形態で提供しており、IPアドレスやドメイン名など調査対象の情報を入力することで関連する情報を調査することが可能です。

製品によっては検索数やアラート設定数による従量課金制のものがありますが、Recorded Futureは上限を気にせず利用することが可能です。

多様なソリューションとの連携

Recorded FutureはSIEMやEDR、SOARなど多くの外部製品と連携可能なAPIを提供しています。

セキュリティ製品のことで、情報を充実させ、インシデント対応に役立てられます。

たとえば既存のセキュリティ製品から大量のアラートが通知された際に、Recorded Futureが提供するアラートの背景情報や文脈を参考にすることで、トリアージに要する時間を大幅に短縮することができます。

脅威インテリジェンスプラットフォーム「Recorded Future」の活用事例

Recorded Futureを実際に活用されている事例をご紹介します。

このお客様は、Recorded Futureを用いて自社情報やグループ会社、取引先企業の情報漏えいを日々チェックすることで、プロアクティブ防御に取り組んでいます。Recorded Futureの選定に至った決め手や用途については以下の記事で詳しくご覧いただけます。

100万の情報ソースに基づくリスクマネジメントを可能にするRecorded Future

-

脅威インテリジェンス

ツールの概要資料脅威インテリジェンスプラットフォーム「Recorded Future」の概要、ユースケース、提供形態などがわかる資料

-

リスクを把握し、サイバー

脅威に先手を打つ方法脅威情報収集・分析と予測的対策などがわかる資料

-

増え続ける攻撃対象領域を

把握・管理する方法アタックサーフェス管理効率化についてまとめた資料

出典 (参考文献一覧)

※1 Joint Chiefs of Staff|Joint Intelligence Joint publication 2-0 (参照日:2025-03-17)

※2 石川 朝久(2022)『脅威インテリジェンスの教科書』,技術評論社

※3 独立行政法人 情報処理推進機構|脅威インテリジェンス導入・運用ガイドライン (参照日:2025-03-17)