機密情報の漏えいとは、社内で管理すべき重要情報が外部に流出することを指します。

漏えいが起きると、企業だけでなく、顧客や取引先にも被害が及ぶ可能性があります。

本記事では、こうした機密情報漏えいのリスクや予防策について解説します。

なお、情報漏えい対策を実際に検討されている方は、「抑止ではなく"させない技術"」で企業を守る情報漏えい対策製品「CWAT」の概要資料をご請求ください。

CWATには、以下の特徴があります。

情報漏えい防止機能の特長

- 情報漏えいのもととなる印刷、外部記憶媒体、メール、Webの利用を柔軟に制御可能

- キーワードチェックにより自動で重要情報を検出し保護(機密キーワードは個別に変更可能)

- 部署やユーザーの権限に合わせてポリシー(ルール)を設定し、部署/ユーザー単位の監視・制御が可能

- 独自の暗号化機能によるファイル保護と閲覧制限(万が一漏えいしても閲覧不可)

- 重要情報に対する不正操作(コピー、ファイル名変更)の即時検知と管理者通知

- 詳細な操作ログ取得によるリアルタイムの監視と不正操作の自動制御機能

- 日/英/韓/中(繁体・簡体)マルチ言語対応によるグローバルなセキュリティ対策

退職者による情報漏えい対策を検討されている方におすすめの資料

-

経済安全保障時代の

情報漏えい対策最新の法規制動向や内部不正の実例を踏まえ、DLPによって企業の情報漏えい対策を強化する方法について紹介した資料

-

従業員の不正による

営業秘密の流出を防ぐ従業員による内部不正事案の現状や発生原因を紐解きながら、

被害を未然に防ぐ方法をご紹介 -

技術流出対策

ユースケース10選現場で実践されている、DLPを用いた情報流出対策のユースケースをご紹介

目次

機密情報とは

企業において機密情報とは、主に内部秘密として守られる情報を指すことが一般的です。仮に社外への意図しない公開や流出が生じた場合には、利益の損失が生じる場合があります。

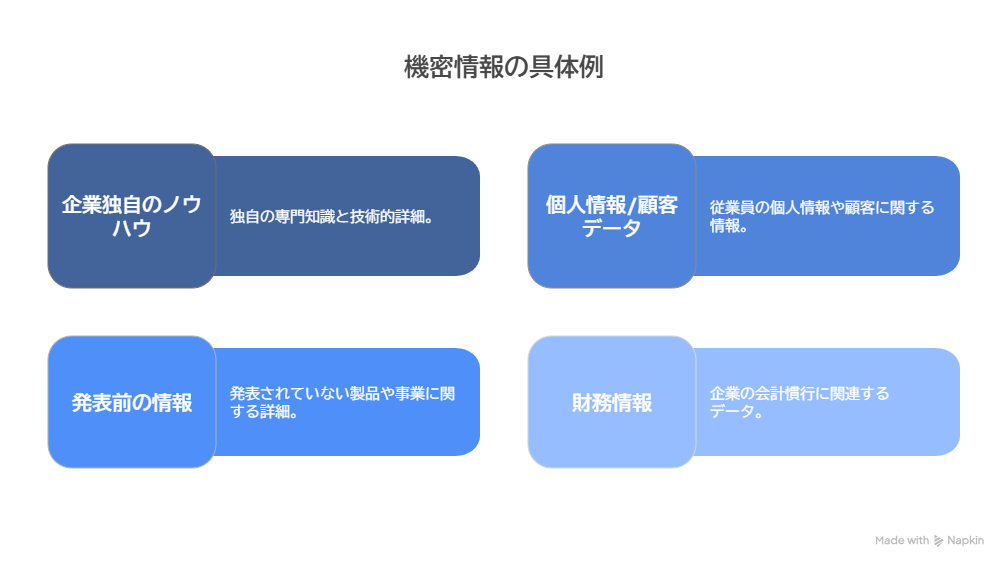

機密情報の具体例として、主に以下の内容が挙げられます。

- 企業独自のノウハウや技術情報

- 従業員の個人情報や顧客リスト

- 発表前の製品や事業についての情報

- 企業の会計に関係する情報

内部不正による機密情報の漏えいリスクと対策の重要性

情報漏えいは、外部からのサイバー攻撃だけでなく、企業内部の人間、特に退職者や元従業員による意図的な不正行為によっても発生します。実際に、過去には内部関係者による営業秘密の持ち出しや、顧客情報の流出といった深刻な事例が発生しており、企業の信頼や業績に大きな影響を与えました。

近年では、経済安全保障の観点からもこうした内部不正に対する注目が高まっており、政府も対応を強化しています。2025年には経済産業省が「技術流出対策ガイダンス」を発表し、退職時の情報管理や秘密保持契約の徹底など、企業が講じるべき具体的な対策を明示しました。

これらの背景を踏まえると、内部関係者による情報漏えいリスクへの理解を深め、再発防止に向けた実効性ある対策を講じることは、企業が信頼性を維持し、競争力を確保するために極めて重要です。

機密情報の漏えいを未然に防ぐ方法

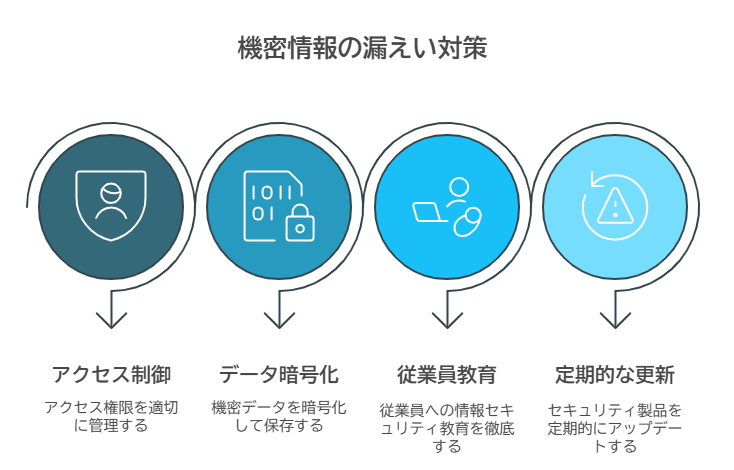

機密情報の漏えいを未然に防ぐ方法として、以下が有効です。

- アクセス権限の管理を行う

- データを暗号化して保存する

- 従業員への情報教育を徹底する

- セキュリティ製品を定期的にアップデートする

アクセス権限の管理を行う

機密情報に対してアクセス可能なユーザーを適切に管理することで、不必要な機密情報への接触機会を減らすことができます。機密情報への接触回数が多くなるほど、情報漏えいのリスクが高まります。

そのため、機密情報へのアクセスを必要最小限に抑えることで、機密情報が漏えいするリスクを低減できると考えられます。

よくあるケースとして、従業員の退職や部署異動が発生した際には、アクセス権限の見直しが必要になります。このような場合、迅速にアクセス権限の更新を行い適切に管理することで、機密情報の漏えいリスクを効果的に抑制できるでしょう。

暗号化して保存する

暗号化とは、元のデータを異なる文字列に変換し、関係者以外がその内容を解読できないようにする技術を指します。暗号化を解くためのパスワードの所持者のみが、データの内容を閲覧することができます。

暗号化を施すことで、外部からの書換えや閲覧が発生しにくくなり、機密情報の漏えいを効果的に抑制できます。

例えば、内部不正や外部からの攻撃によって機密情報へのアクセスが発生した場合でも、暗号化されていれば、第三者がその内容を読み解くことは困難です。

また、ヒューマンエラーによる誤送信や情報端末の紛失が発生した場合でも、暗号化は有効な対策となります。

従業員への情報教育を徹底する

情報教育を通じて従業員の情報リテラシーを向上させることで、知識不足が原因となる機密情報の漏えいを防止する効果があります。

情報漏えいのリスクを正しく理解することで、情報の取り扱いに対する意識が高まり、より安全な行動が促進されます。

また、危険なウェブサイトへのアクセスや情報端末の紛失など、情報漏えいにつながる行動を抑制する効果も期待できます。

情報教育の内容として、以下の内容が効果的です。

- 外部攻撃によく見られる手口の認識

- 機密情報漏えいが発生した実例の紹介

- 故意に機密情報を漏えいした場合の処分内容や罰則の周知

- 社内セキュリティルールの周知

- SNSなどにおける情報発信リスクの周知

- 個人情報やパスワード管理方法の周知

セキュリティ対策を定期的に見直す

セキュリティの分野では、時間の経過とともに新たな脅威が出現し、従来の対策では防げなくなる可能性があります。

そのため、セキュリティ対策の定期的な見直しを行うことで最新の脅威に対応し、セキュリティリスクとなる脆弱性への対応や対策を講じていくことが重要です。

具体的な見直しの内容として、以下のような項目が挙げられます。

- セキュリティ製品のアップデート

- セキュリティポリシーの更新

- ネットワークインフラの脆弱性診断

- ASM(Attack Surface Management:攻撃対象領域管理)の導入

ASMは企業が保有するIT資産のうち、外部からアクセス可能なものを監視・管理するプロセスを指します。シャドーIT(管理外のIT資産)を含む潜在的な攻撃対象を特定し、リアルタイムで新たな脆弱性や設定ミスを検出します。

また、リスクの重要度に応じて優先順位を設定することで、効率的な対応とセキュリティコストの最適化を実現します。

機密情報の漏えいがもたらすリスク

機密情報の漏えいがもたらすリスクとして、以下が挙げられます。

- 企業のレピュテーションリスク(企業に関するネガティブな評判が拡散され、信用やブランドが失墜するリスク)につながる

- 対応に多くのリソースが必要となる

- 経済的な損失につながるリスクがある

企業のレピュテーションリスクにつながる

機密情報の漏えいは、企業の評判や信頼性に深刻な影響を与えます。

例えば、機密情報が漏えいすると、顧客や取引先との信頼関係が損なわれることがあります。その結果、契約の打切りや新規案件の減少といった事態が発生し、企業活動に大きな影響を及ぼします。

これにより、売上や業績が低迷するだけでなく、社会的な信用も失われる可能性が高まります。

さらに、企業独自のノウハウや機密情報が外部に流出すると、市場での競争優位性が低下します。このような状況では、競合他社にシェアを奪われるリスクが高まり、企業価値そのものが低下する恐れがあります。

こうした一連の影響は、企業の評判をさらに悪化させる要因となり得ます。

対応に多大な負荷がかかる可能性がある

機密情報の漏えいが起きると、問題への対応に多大な負荷がかかる可能性があります。

機密情報の漏えいが起きた際の対応例は以下のとおりです。

- 原因の調査

- 被害の拡大防止対策

- セキュリティ対策の見直し

- 原因に対する修復作業

- 関係者への報告・謝罪

- 機密情報の漏えいに対する問合せへの対応

経済的な損失につながるリスクがある

内部不正による情報漏えいや横領などが行われた場合、企業に直接的な経済的損失を引き起こすだけでなく、顧客や取引先への補償、損害賠償なども発生することがあります。

また、サイバー攻撃では、システムの復旧費用やランサムウェアによる金銭的被害が高額になるケースも多く、数千万円から数億円にのぼることもあります。復旧やインシデント対応後も、影響を受けた顧客への対応などを行っていく必要があります。

機密情報の漏えいに関するよくある質問

機密情報と個人情報の違いは何ですか

機密情報と個人情報は、対象となる情報の範囲に違いがあります。機密情報は、第三者へ公開する予定のない、組織内部に留めておくべき情報を指します。

一方、個人情報は、個人に関する情報を指します。個人情報保護委員会によれば、以下のように定義されています*1。

「個人情報」とは、生存する個人に関する情報であって、当該情報に含まれる氏名、生年月日、その他の記述等により特定の個人を識別することができるもの(他の情報と容易に照合することができ、それにより特定の個人を識別することができることとなるものを含む)、又は個人識別符号が含まれるものをいいます。

この「個人に関する情報」とは、氏名、性別、生年月日、顔画像等個人を識別する情報に限られず、個人の身体、財産、職種、肩書き等の属性に関して、事実、判断、評価を表す全ての情報であり、評価情報、公刊物等によって公にされている情報や、映像、音声による情報も含まれ、暗号化等によって秘匿化されているか否かを問いません。

機密情報と秘密情報の違いは何ですか

機密情報と秘密情報は、それぞれの情報の定義に違いがあると考えられています。機密情報とは、一般的に組織内部に留めておき、第三者へ公開する予定のない情報を指します。

一方、秘密情報とは、秘密保持契約書(NDA)を締結した際に、その契約書内で定義された情報を指します。

秘密保持契約書で定義される情報は、契約当事者間で取り決められるため、契約ごとに内容が異なる場合がほとんどです。このように、機密情報と秘密情報は、その定義や適用範囲に明確な違いがあります。

機密情報の漏えいを引き起こす原因は何ですか?

機密情報の漏えいを引き起こす原因は、主に以下の内容が該当すると言われています。

- ヒューマンエラー

- 外部からの攻撃

- 内部不正

機密情報漏えいの原因については、以下の記事で詳細を解説しています。

情報漏えいを「起こさない仕組みを作る」CWAT

CWATは、表面的な対策ではなく“根本原因の抑止”にこだわった情報漏えい対策ツールです。

キーワード識別・経路監視・不正操作の即時検知まで、企業の現場に即した柔軟な設定が可能です。

CWATの特徴

- 部署ごとに機密情報にあたるキーワードを設定することで、キーワードが含まれるファイルを自動で識別し保護

- Web、メール、USBメモリ、スマートフォン、印刷など、エンドポイントを起点とする情報の漏えい経路を網羅的に監視&制御

- 部署やユーザーの利用実態に合わせてポリシー(ルール)を設定し、部署/ユーザー単位の監視・制御が可能

- 独自の暗号化機能によるファイル保護と閲覧制限(万が一漏えいしても閲覧を不可にする)

- 重要情報に対する不正操作(コピー、ファイル名変更)の即時検知と管理者通知

- 詳細な操作ログ取得によるリアルタイムの監視と不正操作の自動制御機能

- 日/英/韓/中(繁体・簡体)マルチ言語対応によるグローバルなセキュリティ対策

退職者による情報漏えい対策を検討されている方におすすめの資料

-

経済安全保障時代の

情報漏えい対策最新の法規制動向や内部不正の実例を踏まえ、DLPによって企業の情報漏えい対策を強化する方法について紹介した資料

-

従業員の不正による

営業秘密の流出を防ぐ従業員による内部不正事案の現状や発生原因を紐解きながら、

被害を未然に防ぐ方法をご紹介 -

技術流出対策

ユースケース10選現場で実践されている、DLPを用いた情報流出対策のユースケースをご紹介

出典(参考文献一覧)

※1 個人情報保護委員会|「個人情報」「個人データ」「保有個人データ」とは、どのようなものですか。 (参照日:2025-04-15)

監修者プロフィール

靜間 隆二(セキュリティイノベーション本部 CWAT製品企画部 部長)

当社入社から20年以上、情報セキュリティの事業に携わる。サイバー攻撃からの対策、内部不正による情報漏えい対策の両側面で専門知識を有する。中小~国内を代表する上場企業まで幅広いセキュリティ対策を支援した実績あり。

株式会社RE-HEART 代表取締役CEO

小山雄太

Webシステム開発とITコンサルティングを中心に、要件定義から設計・開発、および運用支援まで多様な経験を持つ。近年はAWSを基盤としたクラウドインフラの設計・構築に注力し、

クライアント企業様に向けたセキュリティ対策やDevOps推進を支援する。