データ漏えいが発生すると、直接的な影響を受けるユーザーや会社のみならず、取引関係のある法人や外部組織にも影響が波及する恐れがあります。

こうした影響を生じさせないためにも、データ漏えいについて正確な知識を持つ必要があります。本記事ではデータ漏えいが生じる要因と漏えいを防ぐための対策について、詳しく解説します。

なお、実際にデータ漏えい対策を検討されている方は「データ漏えいが"起きない仕組み"を技術で作る CWAT(シーワット)」の概要資料をご請求ください。

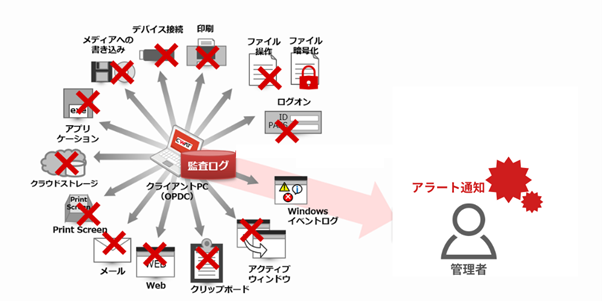

CWATには、以下の特徴があります。

情報漏えい防止機能の特長

- 情報漏えいのもととなる印刷、外部記憶媒体、メール、Webの利用を柔軟に制御可能

- キーワードチェックにより自動で重要情報を検出し保護(機密キーワードは個別に変更可能)

- 部署やユーザーの権限に合わせてポリシー(ルール)を設定し、部署/ユーザー単位の監視・制御が可能

- 独自の暗号化機能によるファイル保護と閲覧制限(万が一漏えいしても閲覧不可)

- 重要情報に対する不正操作(コピー、ファイル名変更)の即時検知と管理者通知

- 詳細な操作ログ取得によるリアルタイムの監視と不正操作の自動制御機能

- 日/英/韓/中(繁体・簡体)マルチ言語対応によるグローバルなセキュリティ対策

退職者による情報漏えい対策を検討されている方におすすめの資料

-

経済安全保障時代の

情報漏えい対策最新の法規制動向や内部不正の実例を踏まえ、DLPによって企業の情報漏えい対策を強化する方法について紹介した資料

-

従業員の不正による

営業秘密の流出を防ぐ従業員による内部不正事案の現状や発生原因を紐解きながら、

被害を未然に防ぐ方法をご紹介 -

技術流出対策

ユースケース10選現場で実践されている、DLPを用いた情報流出対策のユースケースをご紹介

目次

データ漏えいとは何か

データ漏えいとは、主に機密情報やセンシティブな情報が不正に盗み取られたり、意図せず第三者へ公開されたりする事態のことを指します。

データ漏えいは被害を受けた企業や個人のみならず、関連する機関や団体に多大な影響を与える恐れがあります。

そのためデータ漏えいへの対策は、企業にとって、情報の安全性を確保するための主要な課題の一つとされています。

データ漏えいが生じる要因

データ漏えいが生じる要因の例として、次のようなものがあります。

- データ通信端末の紛失

- ソーシャルエンジニアリングによる攻撃

- 脆弱性を狙ったマルウェア攻撃

- 内部不正

- データ暗号化の欠如

- セキュリティリスクの高いパスワード管理方法

データ通信端末の紛失

主に職務で使用されるスマートフォンやPC、USBフラッシュドライブなど、重要な情報が入った通信端末を紛失するケースが見受けられます。

機密情報の入った端末を紛失したり、他人が触れる状態で放置したりすると、第三者によって機密情報が漏えいされる可能性が高まります。

ソーシャルエンジニアリングによる攻撃

ソーシャルエンジニアリングとは一般的に、悪意を持つ第三者が、マルウェアのようなプログラムではなく、実際にターゲットと接触する機会などを利用して、認証情報や機密情報を窃取する手口のことです。

ソーシャルエンジニアリングによる手口には以下のようなものがあります。

- 電話やメールで家族や友人、会社の同僚などになりすまして個人情報などを提供させる

- PC画面に映っている機密情報を覗き見する

- ゴミ箱に残っていた重要書類から情報を抜き出す

例えば、関係者になりすまして個人情報を提供させる行為は、典型的なソーシャルエンジニアリングによる攻撃です。

また、なりすまし行為以外にも、機密情報の覗き見やゴミ箱に残っていた重要書類から情報を抜き出す行為も、ソーシャルエンジニアリングによる攻撃に該当します。

脆弱性を狙ったマルウェア攻撃

マルウェア攻撃とは一般的に、不正なコンピュータプログラムをデバイスやサーバーなどに侵入させて損害を与える、サイバー攻撃の一種です。

例えば、ハッカーはマルウェアを仕掛けた添付ファイルを送り付けることで、ターゲットとなるネットワーク機器に不正に侵入し、機密情報の漏えいを狙うことがあります。

また、セキュリティ上の脆弱性を狙ってマルウェアを侵入させるケースも多く見られます。

セキュリティ上の脆弱性からマルウェアに不正侵入されると、情報の窃盗などのデータ漏えいの原因につながる恐れがあります。

内部不正

内部不正とは、組織に関わる人が意図的または過失によって情報を窃盗、流出、削除する行為です。

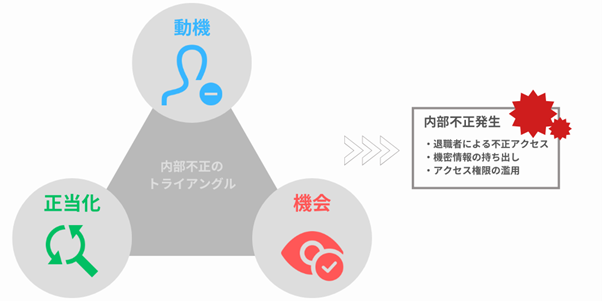

内部不正が起こる背景には、「不正のトライアングル」と呼ばれる次のような3つの要素が関係しています。

不正のトライアングル

- 動機 : 金銭的に困っている、仕事に不満がある、など

- 機会 : 内部不正対策が不十分、監視が不十分、など

- 正当化 :「自分は悪くない」と思い込む、など

これら3つの要素がそろうと、人は不正を行いやすくなります。例えば、生活に困っている従業員(動機)が、会社の内部不正対策の穴を見つけ(機会)、「待遇が不十分な会社が悪い」と考える(正当化)場合が考えられます。

内部不正によるデータ漏えいの主な具体例は以下の通りです。

内部不正によるデータ漏えいの例

- 退職者による不正アクセス

- 企業や団体の在籍職員による機密情報の持ち出し

- アクセス権限の濫用

内部不正について詳しくは、以下の記事をご確認ください。

データ暗号化の欠如

暗号化とは、元のデータを読み取り可能な形式から符号化された形式に変換し、適切な復号鍵なしでは読み取りや処理ができないようにすることです。これにより、権限のない第三者が情報を盗難、閲覧、悪用することを防ぎ、情報を保護します。

データの暗号化が適切に行われていない場合、データ漏えいのリスクが大幅に高まります。暗号化されていないデータは、権限のない第三者が容易にアクセスし、読み取ることができてしまう可能性があります。

例えば、データ端末の紛失や盗難が発生した場合、端末内のデータが適切に暗号化されていれば、たとえ物理的にデバイスが他人の手に渡ったとしても、情報へのアクセスは困難になります。

そのため、データ漏えいのリスクを軽減することができます。

一方、暗号化が施されていないと、端末を入手した第三者が容易に情報にアクセスし、閲覧や悪用を行う可能性が高くなります。

これは、個人情報や機密情報の漏えいにつながる深刻なセキュリティリスクとなります。

したがって、データの暗号化は情報セキュリティの基本的かつ重要な対策の一つであり、特に機密性の高い情報を扱う場合には不可欠な対策です。

セキュリティリスクの高いパスワード管理方法

セキュリティリスクの高いパスワードの管理方法として、よくあるケースは次のとおりです。

- LINEなどのチャットツールでパスワードを保存している

- パスワードが書いてある付箋をPCに貼り付けている

- 表計算シートやドキュメントでパスワードを管理している

一般的なチャットツールは、受信したメッセージがホーム画面に表示され、暗証番号などを入力せずにログインできます。

そのため、チャットツールでパスワードを管理すると、端末を手にした第三者が中身を閲覧できる可能性が高まります。したがって、容易にパスワードが流失し、データ漏えいへとつながります。

また、パスワードが書いてある付箋を端末に貼り付けることは、オフィスに出入りする人ならだれでもそれを見ることができるため、セキュリティリスクを高めます。

表計算シートやドキュメントでパスワードを管理することも、セキュリティ上の問題があります。

これらのファイルは通常暗号化されておらず、アクセス権限の管理が不十分な場合、権限のない第三者がファイルを開いてパスワードを閲覧できる可能性があります。

安全にパスワードを管理するためには、専用のパスワードマネージャーの使用を検討するなど、より安全な管理方法を採用することが重要です。

内部不正による情報漏えいが注目される背景

情報漏えいは、外部からのサイバー攻撃だけでなく、企業内部の人間、特に退職者や元従業員による意図的な不正行為によっても発生します。

実際に、過去には内部関係者による営業秘密の持ち出しや、顧客情報の流出といった深刻な事例が発生しており、企業の信頼や業績に大きな影響を与えました。

近年では、経済安全保障の観点からもこうした内部不正に対する注目が高まっており、政府も対応を強化しています。2025年には経済産業省が「技術流出対策ガイダンス」を発表し、退職時の情報管理や秘密保持契約の徹底など、企業が講じるべき具体的な対策を明示しました。

これらの背景を踏まえると、内部関係者による情報漏えいリスクへの理解を深め、再発防止に向けた実効性ある対策を講じることは、企業が信頼性を維持し、競争力を確保するために極めて重要です。

データ漏えいの防止策

データ漏えいの防止策として、以下の対策が効果的です。

- 多要素認証を活用する

- 第三者に推測されにくいパスワード

- セキュリティリテラシーを高める

- アクセス権の管理を徹底する

- データ漏えい防止ツールを活用する

- CWATの資料を請求する

役職や業務実態に即した情報管理ルールを柔軟に設定可能

多要素認証を活用する

多要素認証とは、以下の情報のうち、2種類以上を利用して本人確認を実施する方法です。

- 所持情報(スマートフォンやクレジットカード、社員証など、本人だけが持っているもの)

- 知識情報(パスワードや暗証番号、秘密の質問への回答など、本人だけが知っている情報)

- 生体情報(指紋、顔、虹彩など、体の特徴)

多要素認証を活用すれば、万が一暗証番号やID等の一つが漏えいした場合でも、不正ログインやデータ漏えいを防止できます。

第三者に推測されにくいパスワード

第三者に推測されにくいパスワードを設定することで、簡単にパスワードが見破られにくくなり、データ漏えいを防ぐことが期待できます。

第三者に推測されにくいパスワードは、主に次のような特徴を有しています。

- 記号・数字・ローマ字を組み合せている

- 大文字と小文字を組み合せている

- 文字数を少なくとも12字以上で設定している

セキュリティリテラシーを高める

情報を安全に取り扱うために必要な知見が不足している従業員は、ヒューマンエラーや外部からの攻撃による危険性を軽視しがちです。

その結果、誤操作やマルウェア攻撃などによるデータ漏えいが発生することがあります。

情報を安全に取り扱うための知識を深めることが非常に重要で、具体的には以下のような施策が実施されることがあります。

- 情報セキュリティに関するテストを行う

- 四半期ごとに社内で情報セキュリティに関する勉強会を開催する

- 情報セキュリティに関するオンライン教材を導入する

アクセス権の管理を徹底する

閲覧権限や編集権限を最小限に制限することは、制限しないケースと比較し、ヒューマンエラーや内部の犯行によるデータ漏えいのリスクを減らすことができます。

例えば、社内の異動があった場合は、権限の修正や確認を実施すべきです。

データ漏えい防止ツールを活用する

データ漏えい防止ツールとは、主にデータの漏えいや盗難を防止するためのツールのことを指します。

一般的に以下のような機能が含まれています

- メールのセキュリティを強化する機能

- コンテンツをモニタリングする機能

- デバイスの管理を行う機能

- コピーや印刷を制限する機能

- WEBサイトへのアクセスを制限する機能

メールのセキュリティ強化機能として、多くのシステムには事前に指定した機密情報を含むメールの送信を自動的に阻止する仕組みが組み込まれています。

これにより、機密情報を含むファイルが添付されたメールの送信を防ぎ、データ漏えいのリスクを軽減することができます。

さらに、コンテンツモニタリング機能を使用することで、サーバー内で管理されている機密情報に対する不正なアクセスや操作をリアルタイムで検知することが可能です。

このシステムは機密情報を自動的に識別し、不正な閲覧や持ち出しが試みられた場合に警告を発することや、不正な操作を自動的に制御することができます。

これらの対策により、情報漏えいを未然に防ぐことができ、組織の情報セキュリティを向上させることができます。

退職者による情報漏えい対策を検討されている方におすすめの資料

-

経済安全保障時代の

情報漏えい対策最新の法規制動向や内部不正の実例を踏まえ、DLPによって企業の情報漏えい対策を強化する方法について紹介した資料

-

従業員の不正による

営業秘密の流出を防ぐ従業員による内部不正事案の現状や発生原因を紐解きながら、

被害を未然に防ぐ方法をご紹介 -

技術流出対策

ユースケース10選現場で実践されている、DLPを用いた情報流出対策のユースケースをご紹介

データ漏えいについてよくある質問

PC全体を暗号化すれば、DLPツールによる暗号化は不要ですか?

いいえ、違います。

- PC暗号化は端末紛失時の対策です。

- DLPではデータを暗号化することで、データがPCを離れても誰が閲覧できるかを制御し、不正な利用を防ぎます。

ソーシャルエンジニアリングを防ぐため、社員が最も気をつけるべきことは何ですか?

「情報のぞき見(ショルダーハック)」と「不用意な回答」を防ぐことです。離席時は必ず画面をロックし、不審な連絡にはすぐ答えず、必ず上長に事実確認をします。

企業でパスワードマネージャーを使う際の、最大の注意点は何ですか?

すべてのパスワードを解除する「マスターパスワード」の管理です。マスターパスワードは、複雑に設定し、多要素認証(MFA)と連携させ、絶対にメモしないルールを徹底します。

脆弱性対策のパッチ適用は、どのくらいの頻度で、誰がすべきですか?

ベンダーから情報が出たら直ちに(数日以内)適用すべきです。情報システム部門が最優先業務として実施し、社員のPCにも集中管理ツールで強制的に適用する仕組みが必要です。

内部不正の「動機」や「正当化」を減らすため、人事・労務面でできる対策は何ですか?

従業員の不満を解消する施策が重要です。

- 公正な評価制度で待遇への不満を減らす

- 内部通報窓口を整備し、不満や問題を抱え込まずに早期に相談できる環境を作る

監修者プロフィール

靜間 隆二(セキュリティイノベーション本部 CWAT製品企画部 部長)

当社入社から20年以上、情報セキュリティの事業に携わる。サイバー攻撃からの対策、内部不正による情報漏えい対策の両側面で専門知識を有する。中小~国内を代表する上場企業まで幅広いセキュリティ対策を支援した実績あり。

株式会社RE-HEART 代表取締役CEO

小山雄太

Webシステム開発とITコンサルティングを中心に、要件定義から設計・開発、および運用支援まで多様な経験を持つ。近年はAWSを基盤としたクラウドインフラの設計・構築に注力し、

クライアント企業様に向けたセキュリティ対策やDevOps推進を支援する。