目次

今回は組織内部要因による情報漏えいに焦点を当てたいと思います。

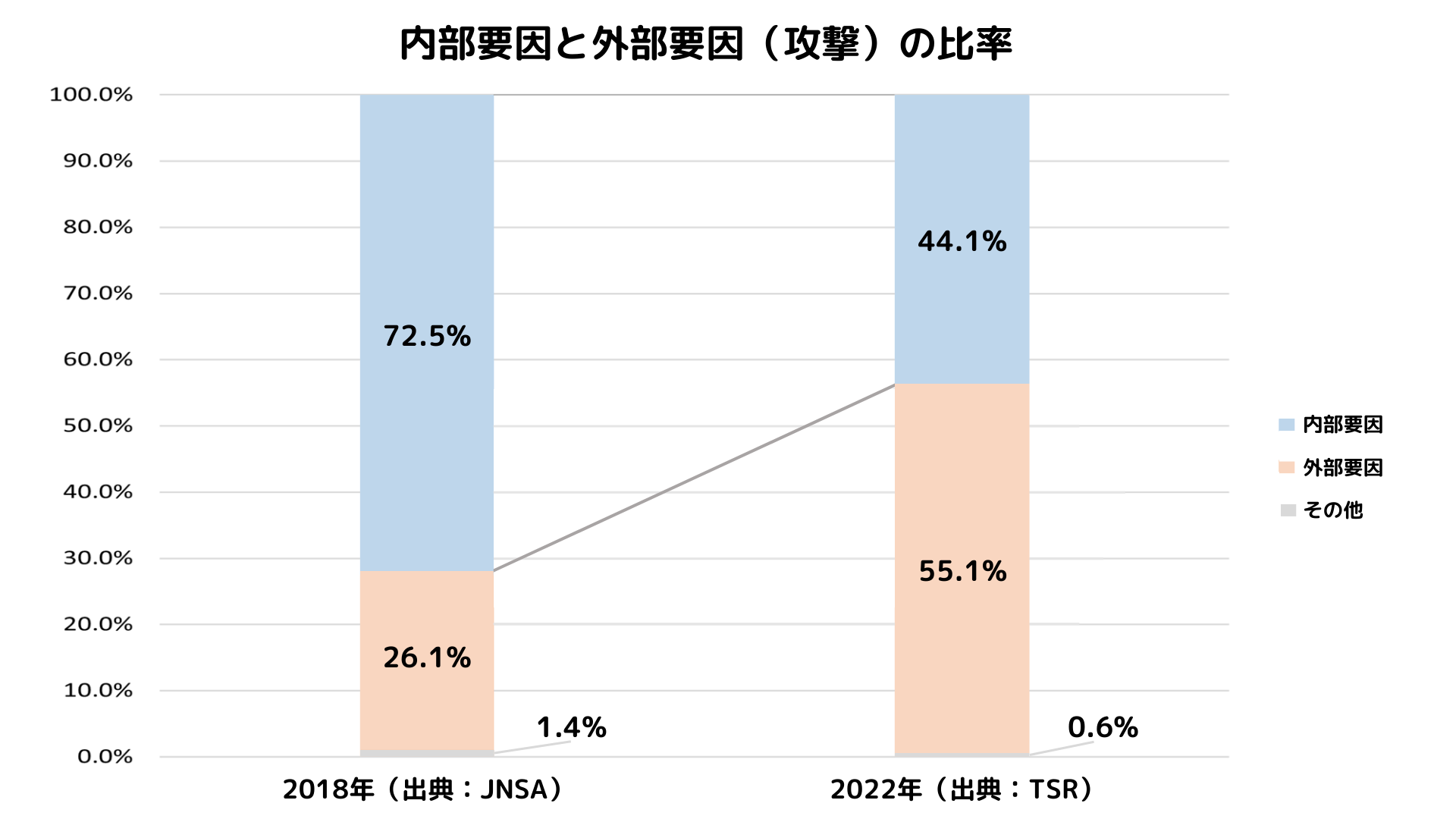

調査の対象が「非上場企業含む企業」と「上場企業のみ」と異なりますが、2018年のJNSA(日本セキュリティネットワーク協会)が公開した「情報の漏えいの調査」*1によれば、非上場企業含む企業の外部要因と内部要因で443件が確認されました。

一方、2022年のTSR(東京商工リサーチ)による「上場企業の個人情報漏えい・紛失事故」*2では、外部要因と内部要因の情報漏えい件数は165件となっています。

下記のグラフは、2018年(出典:JNSA)のデータから

- 外部要因 ⇒ 不正アクセス、盗難、バグ、ウイルスなどの合計

- 内部要因 ⇒ 紛失、誤操作、管理・設定ミス、内部犯罪、不正な使用などの合計

として算出し、2022年(出典:JSR)のデータから

- 外部要因 ⇒ ウイルス感染・不正アクセスの合計

- 内部要因 ⇒ 誤表示・誤送信、紛失・誤廃棄、従業員による盗難の合計

を算出し、筆者がまとめたものです。

対照の年度が異なるため、社会的背景なども変化しており、また、調査対象も異なりますが、外部攻撃が確認される中で、大きな割合で内部要因による情報漏えいが発生しています。

少なくとも、2018年時点では非上場企業も含めると50%~70%の情報漏えいは内部要因によって発生しているとされ、内部要因に対する対策が必須です。

内部情報漏えいの原因

組織内部要因による情報漏えいとは、主に以下が起因して発生します。

- うっかりミスによる「紛失、置き忘れ」

- 「誤操作」「管理ミス」「設定ミス」「目的外使用」

- 意図的な「内部犯罪、内部不正」や「情報の持出」

これらを起因とした情報漏えいは、外部の攻撃者による攻撃やシステムの脆弱性の悪用といったものではなく、内部の人間によって引き起こされます。しかし、人間である以上、ミスなどは起こり得るため、管理や操作ミスが起こる想定をしたうえで、情報漏えい対策を実施する必要があります。

組織内部要因による情報漏えいを防ぐ方法としては、以下のようなものがあります。

- 会社のルール(法的なルール含む)を徹底するための定期的な教育と内容の見直し

- 個人情報など機密データが入ったファイルやデータに対するルール設定(複製、移動やファイル名の変更、許可されていない人へのファイル送付、上司の許可が必要なファイルの送付などの制限)

- サイバーハイジーンに従った定期的な環境整備

- 通常行わない操作時のアラートのポップアップや再確認操作の自動実行

- Wi-Fi アクセスポイントなどの通信経路が許可されていることの確認

等が考えられます。

上記の①、②および④の対策は従業員の意識向上や、情報システム担当者の知識アップなど、そして③の対策はITシステムによるセキュリティ対策の強化などの効果があります。しかし、それらの対策を人間が行う場合、「慣れ」や「ミス」を完全に排除することは困難です。

そのため、インシデントの発生時の業務の停滞回避や、従業員を保護するために下記の様なIT以外も含めシステム的な対策を講じる必要があります。

- 不正行為に対する懲戒を含めた組織ルール(就業規則)の徹底(ルールの徹底、確認)

- 従業員教育、知識アップ勉強会など多様な組織内勉強の徹底的な実施(施策の定期的実施)

- 内部情報漏えいソリューションの導入(ITシステムの見直し)

- 内部システムのログ監査の実施(システム運用の見直し)

IPA「組織における内部不正防止ガイドライン」

IPAは、内部不正防止のために「組織における内部不正防止ガイドライン」を2013年3月から公開しています。2022年4月には最新の第5版が出されており*3、様々な要因による情報漏えいを指摘し、多様な切り口から発生しうるリスクと、防止するための対策のポイントが記載されています。また、冒頭では特に内部情報漏えい対策の重要性と、最高責任者である経営層が内部不正に取り組む重要性を述べています。

- 基本方針(経営者の責任、ガバナンス):ポイント( 1)~( 2) 2ポイント

- 資産管理(秘密指定、アクセス権指定、アクセス管理など) :ポイント( 3)~( 7) 5ポイント

- 物理的管理 :ポイント( 8)~(11) 4ポイント

- 技術・運用管理 :ポイント(12)~(17) 6ポイント

- 原因究明と証拠確保 :ポイント(18)~(19) 2ポイント

- 人的管理 :ポイント(20)~(24) 5ポイント

- コンプライアンス :ポイント(25)~(26) 2ポイント

- 職場環境 :ポイント(27)~(29) 3ポイント

- 事後対策 :ポイント(30)~(31) 2ポイント

- 組織の管理 :ポイント(32)~(33) 2ポイント

システム的でないポイントとしては人的管理のポイントが5ポイントがあり最大要因となっています。また、ポイント(20)では、従業員教育の重要性が書かれていますが、対策のポイントとして教育内容の定期的な見直しや、職位や契約形態の応じた内容、テレワーク時の心理状態などは勉強になります。

また、システム的に従業員の監視を行う際には、ちゃんと就業規則でモニタリングの目的として従業員保護を規定することが重要であることなどがありました。

また、同ガイドラインのコラム(p.74)として、「内部不正経験者」と、「経営者・システム管理者」が有効と考える対策に関して記述されており、非常に興味深いです。実際に不正を行う人から見る視点と、対策する側から見る視点には少々ズレがありそうです。

対策の検討をする際には、攻撃者(不正を実行する)側の視点に立ち、対策を検討する必要があります。

当社がお手伝いできること

当社は、CWATというWindows向け(Windows 11含め)の内部情報漏えい対策ソリューションを自社開発および提供しています。

CWATの特長は、自社開発製品であるため、Windowsの新規リリースから、製品アップデートまでのリリースが早く、また大規模環境でも問題なく安定して稼働することです。そうした点から、大手インフラ系企業に利用いただいています。

その他には、下記の様な機能があります。

- USB、スマホ、外部メディアなどの細かいメディア制御

- 印刷や複製などの制御、ファイルのキーワードチェック、アプリ制御、モバイルPC制御など

- クラウドへのアップロード、閲覧などの制御

- 未登録端末、Wi-Fiネットワークの制御

- ファイルの暗号化、外部に出力されたファイルの追跡

- コマンドプロンプト含めアプリケーションの立ち上げ制御

- 各種の資産管理機能

- ログ、アラート設定やAD連携による管理および運用機能を端末/ユーザ単位で制御 など

ご興味があれば、ぜひお問合せ下さい。

出典 (参考文献一覧)

※1 NPO日本ネットワークセキュリティ協会|2018年 情報セキュリティインシデントに関する調査報告書(参照日:2023-04-20)

※2 東京商工リサーチ|2022年「上場企業の個人情報漏えい・紛失事故」調査 (参照日:2023-04-20)

※3 IPA 独立行政法人 情報処理推進機構|組織における内部不正防止ガイドライン (参照日:2023-04-20)