セキュリティパッチとは?セキュリティ保護のため更新は重要!

2021.11.30

セキュリティパッチとは、公開済みのOSやソフトウェアの脆弱性を修正・更新するプログラム

公開後のOSやソフトウェアには、脆弱性やセキュリティホールが見つかることがあります。端末に悪影響を及ぼすマルウェアやサイバー攻撃からPCやスマートフォンを保護するため、セキュリティパッチの更新が必要です。

なぜWindowsは頻繁にセキュリティパッチの更新を求めている?

前提として、OSやソフトウェアのアップデート(新機能の追加等)や環境の変化が起きた際、新たな脆弱性が発生することがあり、セキュリティパッチの適用を求められます。

Windowsの場合、セキュリティパッチの更新の案内が月例で必ず行われます。全世界のデスクトップPCのなかでWindows のシェアが75%(2021年10月1日~31日までの集計)[1]と大半を占めているため、脆弱性を突かれサイバー攻撃やマルウェア感染が発生すると多くの被害が出てしまいます。そのため、Microsoft社では新たなマルウェアの発生やサイバー攻撃の事例を素早くキャッチし、Windows OSのセキュリティパッチの更新を行っています。

セキュリティパッチの必要性は?更新しなかった場合どうなるか

セキュリティパッチは、新たな脆弱性やマルウェアの出現、変化するサイバー攻撃などの変化する脅威からPCを保護するために必要です。セキュリティパッチの更新を放置してしまうとこれらの脅威にさらされ、情報漏えいやランサムウェア攻撃の被害に遭ってしまう恐れがあります。

特に、過去に利用していた端末の再利用は要注意

普段、利用している端末(PC、スマートフォン)は、常にインターネットに接続されているケースが多く、セキュリティに関心のない利用者でも自動的にセキュリティパッチを更新している場合があります。しかし、過去に利用していた端末を何かしらのタイミングでインターネットに接続し、利用する場合は注意が必要です。

企業では過去の端末を利用する場面として、サーバやネットワーク負荷が発生した際、過去に利用していた予備端末を緊急利用することが想定できます。過去にはセキュリティパッチの更新をしていない旧型のVPN端末が攻撃対象となってしまい、個人情報が流出してしまった事例もあります。

セキュリティパッチの更新が困難・環境追従が難しいケース

・オフライン環境で端末を利用している(船舶の端末など)

・組込みシステム(エンベデッドシステム)を活用している

・システムが複雑で更新を行うと影響を及ぼす

セキュリティパッチの盲点を理解することも重要

セキュリティパッチの盲点として、セキュリティパッチの管理(パッチマネジメント)とゼロデイ攻撃のリスクの2点が挙げられます。

①セキュリティパッチの管理(パッチマネジメント)

企業の場合「OSのセキュリティパッチ管理」と「ソフトウェアのセキュリティパッチ管理」の2つに分けられます。

「OSのセキュリティパッチ管理」について、OSがWindows10の場合「WSUS」(ダブルサス)を利用することで、各端末のセキュリティパッチの更新状況の可視化を行い、パッチの適用状況などを一元管理することが可能です。また、WSUSでセキュリティパッチの更新内容を受け取り社内の各PCに配布することができるため、通信回線の圧迫回避が可能な点もメリットです。

「ソフトウェアのセキュリティパッチ管理」については、仮想パッチ(一時的にパッチ適用するソリューション)で一元管理を行うことも可能です。しかし、仮想パッチがサポートしていないソフトウェアもあるため、適切な対応とは言えません。仮想パッチはあくまでも“一時的な対応”になるため、端末保護を目的とするのであればエンドポイントを保護するようなセキュリティソフトの導入をおすすめします。

②ゼロデイ攻撃のリスク

セキュリティパッチを適宜更新している場合でもゼロデイ攻撃(未知なる攻撃)を受けるリスクがあります。

脆弱性が見つかり、セキュリティパッチが公開・更新される期間のタイムラグをついた攻撃も考えられるため、セキュリティパッチの更新だけではマルウェアやサイバー攻撃からの対策が万全であるとは言い切れません。

特にゼロデイ攻撃は、従来型のセキュリティソフト(過去のサイバー攻撃やマルウェアを反映した防御手法)で防ぐことは難しいです。ゼロデイ攻撃に対応しているセキュリティソフトは数多くはありませんが、セキュリティソフトの導入を検討する際は、必ずゼロデイ攻撃に対応しているかを検討材料に含むことが重要です。

セキュリティパッチの適用が困難、端末保護を強化したい場合

各PCのセキュリティパッチの管理や更新は非常に重要です。それでも、セキュリティパッチの更新・適用が困難な環境やゼロデイ攻撃といった未知なる攻撃に対処する場合、エンドポイントを保護するセキュリティソフトの導入の検討を進めるべきです。

そのような課題を抱える企業に向けて、当社は「Morphisec」というエンドポイントセキュリティをご提案しています。

Morphisecは、オフライン環境下で運用されているシステムに導入後も、保護性能を維持し端末を保護することが可能です。組み込みシステムにも適用しているため、長年稼働しているシステムの延命措置としても利用ができます。そして、Morphisecはアプリケーションが動作する際のメモリ構造をランダマイズに変化(Moving Target Defense)させることで、ゼロデイ攻撃を実行するマルウェアを活動させません。

Morphisecは、Microsoft社を中心とした脅威に対抗するエコシステム「MISA(Microsoft Intelligent Security Association)」のパートナーメンバーに認定されているため、Windows OSのセキュリティパッチ更新などの環境追従にも対応しています。

Morphisec(モルフィセック) | 攻撃を成立させないエンドポイントセキュリティソリューション - 株式会社インテリジェント ウェイブ(IWI.)

Morphisec(モルフィセック)は、マルウェアの攻撃そのものを成立させない「エンドポイントセキュリティ(EPP)」です。セキュリティ製品として既知・ゼロデイ攻撃の対策、多層防御での活用、オフライン端末の保護の理由から選ばれています。シグネチャ不要の防御手法のため、頻繁な更新、オフライン環境、端末動作が軽いことも特徴です。

利用端末のセキュリティパッチは最新?確認手順(Windows10、android)

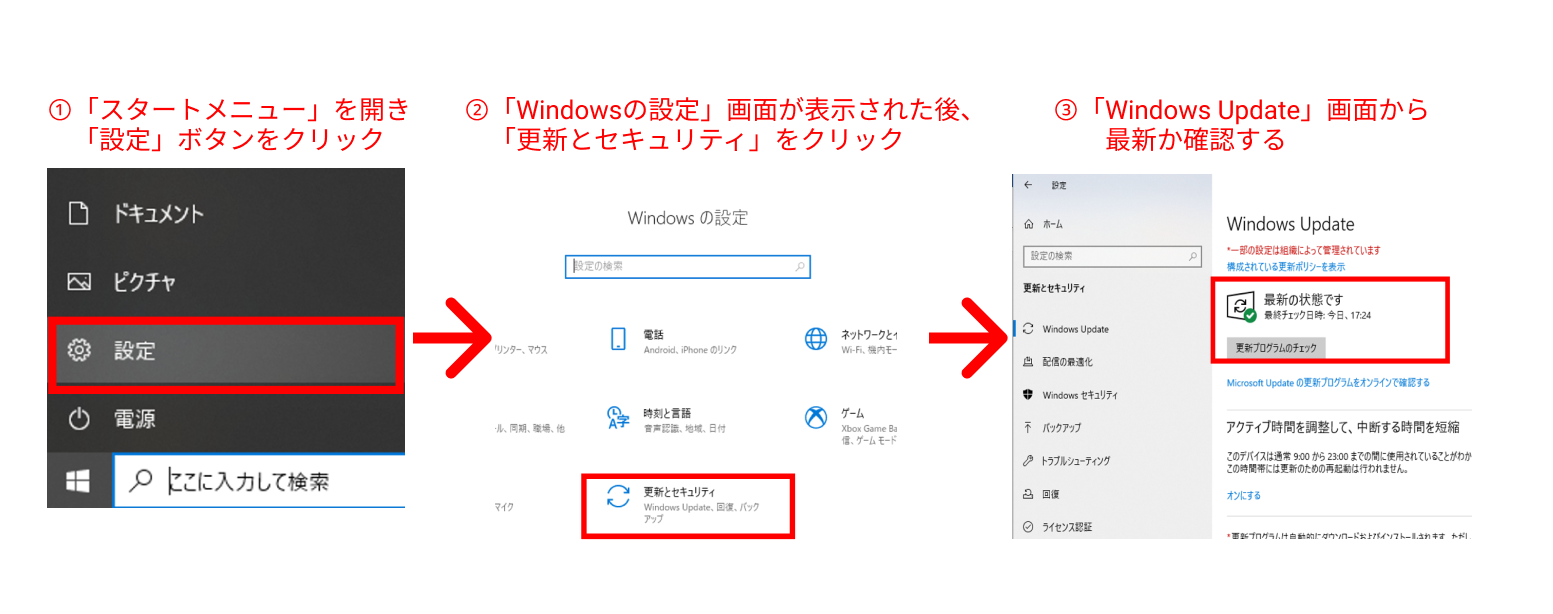

Windows10(Microsoft)の確認方法

- 「スタートメニュー」を開き、「設定」ボタンをクリック

- 「Windowsの設定」画面が表示された後、「更新とセキュリティ」をクリック

- 「Windows Update」画面から、最新かどうかを確認する(最新でない場合、「今すぐインストール」というボタンが表示されます)

Androidの確認方法

- 「設定」ボタンをタップする

- 「セキュリティ」をタップする

- 「セキュリティ アップデート」 タップ後、読込み画面が表示され、最新の場合は「お使いのシステムは最新の状態です」と表示される

※MorphisecはAndroid OSには未対応となっています。

Morphisec(モルフィセック) | 攻撃を成立させないエンドポイントセキュリティソリューション - 株式会社インテリジェント ウェイブ(IWI.)

Morphisec(モルフィセック)は、マルウェアの攻撃そのものを成立させない「エンドポイントセキュリティ(EPP)」です。セキュリティ製品として既知・ゼロデイ攻撃の対策、多層防御での活用、オフライン端末の保護の理由から選ばれています。シグネチャ不要の防御手法のため、頻繁な更新、オフライン環境、端末動作が軽いことも特徴です。