Linux OSのセキュリティ対策を解説!Linuxのセキュリティ対策は不要ではない理由

2022.04.12

Linux OSのセキュリティ対策は不要ではない!重要性を解説

Linux OSは、セキュリティ対策が不要と言われることもありますが、Linux OSに感染するマルウェアは確かに存在し被害も確認されています。

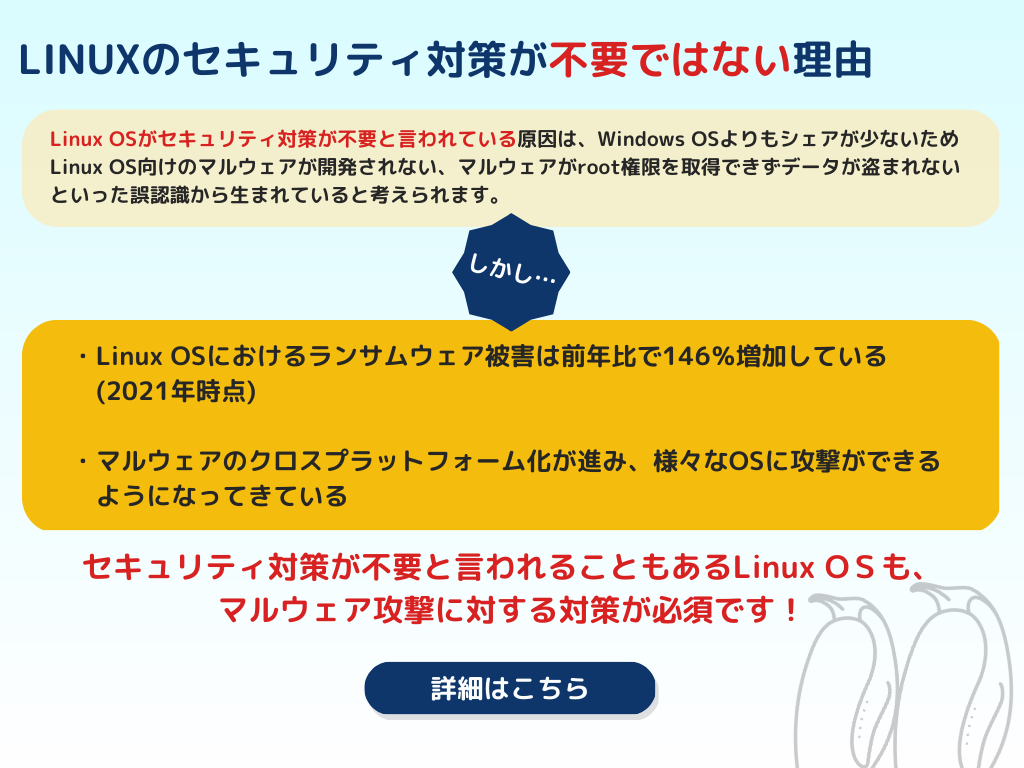

Linux OSがセキュリティ対策が不要と言われている原因は、Windows OSよりもシェアが少ないためLinux OS向けのマルウェアが開発されない、マルウェアがroot権限を取得できずデータが盗まれないといった誤認識から生まれていると考えられます。

近年、Linux OSを狙ったマルウェアが発見されています。2020年11月頃に攻撃に使われたランサムウェア「RansomEXX」*1や2022年1月には「LockBit」*2はLinux OSを狙ったマルウェアの例です。

OS種類別の普及率を見ると、Linux OSは約3%と低く見えますが、Webサーバに着目するとLinux OSディストリビューションは81.5%を占めています*3。Webサーバはエンドポイント端末よりも個人情報などの機密情報を保管していることが多いため、サイバー攻撃者がLinux OSを狙う理由としては十分だと考えられます。

また、「IBM X-Force脅威インテリジェンス・インデックス2022」*4 によるとLinux OSにおけるランサムウェア被害は前年比で146%増加していることから、Linuxのセキュリティ対策は必須と考えるべきです。

Linux OSはWindows OSよりも安全か

OS種類別の普及率から考えると、マルウェアはWindows OS 向けが多いと考えられます。しかし、最近では「RansomEXX」のようなマルウェアのクロスプラットフォーム化が進んでいることから、OSに関わらずセキュリティ対策を行うべきです。

ひと昔前は、Linux OS はそのアップデートの早さから、マルウェアには脅かされることはないと言われていました。しかし、近年のサイバー攻撃者は、未知なる攻撃(ゼロデイ攻撃)を利用するため、マルウェア攻撃に対する準備は必須でしょう。

セキュリティソフトを導入する前に、Linux OSのセキュリティ対策の基礎準備

Linux OSのセキュリティ対策は必要だと述べましたが、セキュリティソフトを導入する前のシステム設定などの基礎準備も大切です。ネットワークに接続されているLinux OSサーバなどを今一度、確認することをおすすめします。

管理者権限(rootユーザー)の設定

Linux OSのrootユーザーとは、管理者権限のことを指します。

rootユーザーはほぼ全ての操作や設定の変更を行うことができます。仮にrootユーザーのパスワードが流出した場合、簡単に端末を乗っ取られてしまいます。

そのため、rootユーザーにログインできる担当者を極力限定して、定期的なパスワードの変更を推奨します。管理者権限を持っている人でも、通常業務でサーバにアクセスする際、rootユーザーではなく一般ユーザーでのログインを行うようにすることも重要です。

プログラムの更新・アップデートで最新化を保つ

システムに脆弱性があった場合、原則アップデートにより改修されます。OSのバージョンとインストールしているソフトウェアを最新版に保つことはセキュリティ対策の基礎です。

ただし、Linux OSはWebサーバとして利用している場面が多く、OSのアップデートやパッチ適用により他システムに影響を及ぼしてしまう可能性があります。OSのアップデートや修正パッチを適用しても影響なくサービスを継続できるかのテストが必要となります。

過去に、普段利用していない端末の急な再利用が必要となり、ソフトウェアのアップデートが遅れたことで脆弱性を残したまま利用を続けてしまい、マルウェアに感染してしまった事例もあります。

デーモンやシステムログのセルフチェック

デーモン(常駐プログラム)でシステムの稼働を確認したときに不要なシステムを消去する、おかしな挙動や不具合が起こった際はシステムログで確認するといったセルフチェックも有効な方法です。

利用していないサービスやソフトウェアを残さず、常に最低限必要な機能のみを備えた状態にしておくことが大切です。

Linux OSのネットワークセキュリティの基礎準備

ファイアウォールの導入

Linux OSの種類によっては、OS標準搭載のファイアウォールが存在します。例えば、Cent OS7には「firewalld」、ubuntuには「ufw」といったファイアウォールが実装されています。そのため、当該OSインストール時にはファイアウォールの設定を行う必要があります。

ファイアウォールは必要なアクセスを許可し、外部からの不正アクセスやサイバー攻撃を拒否するネットワークセキュリティです。必ず設定を行い、有効にしておくと良いでしょう。

SSHの設定

リモート接続を行う場合、SSHの設定も必要です。Webサーバとして利用するケースではリモート接続を行うことが多いと思いますが、リモート接続を行わない場合は無効化にしておきましょう。

Linux OSのセキュリティ対策のポイント

Linux OSは主にWebサーバや業務用サーバに活用されていることが多いです。サービスによってはミッションクリティカルなサーバとして利用されており、運用を止められない場面もあります。

サーバに利用されることが多いLinux OSのセキュリティ対策のポイントは大きく3点です。

動作負荷が少ない

セキュリティソフトを導入した影響でWebサーバの動作に負荷がかかり、サービス提供の遅延が発生してしまう恐れがあります。事業にとって致命的な悪影響をもたらすことが想定されるため、動作負荷は低いことに越したことはありません。

常時監視してマルウェアを検知するセキュリティソフトの場合、セキュリティソフトは休むことなく稼働します。つまり、常時稼働する分、端末に負荷がかかりサービスの提供に影響を与えてしまうリスクが大きいでしょう。

オフライン環境やクローズドネットワーク環境でも防御性能を落とさないか

オフライン環境やクローズドネットワーク環境にある業務サーバは外部通信を行うことが困難です。

セキュリティソフトの防御手法がシグネチャベースの場合、防御性能を低下させないために頻繫にアップデートが必要ですので、通信が行えない状況だと防御性能が低下してしまいます。そのため、アップデートを行えない環境においても防御性能を低下させないセキュリティソフトの導入が必要となります。

ゼロデイ攻撃の脅威を防げるか

ゼロデイ攻撃への防御手法がないセキュリティソフトは、未知なる攻撃を受けた場合、マルウェアに感染してしまいます。

Webサーバや業務サーバは顧客情報や社員情報などの機密情報を保有していることが多いです。特に多くの個人情報を保有している組織は、情報の流失は確実に避けたい事項です。

Linux OS のセキュリティ対策にはMorphisecが有効

当社はMorphisec(モルフィセック)というセキュリティソリューションを取り扱っています。

Morphisecは、特許技術であるMoving Target Defense(メモリのランダマイズ)という防御手法を用いています。メモリのランダマイズは、既知のマルウェア同様、ゼロデイ攻撃にも有効です。

シグネチャに依存せず、定期的な脆弱性スキャンが不要な防御手法のため、アップデートが行えない環境においても防御性能が低下しません。また、メモリのランダマイズは、処理が低いためアプリケーションの動作を妨げず、端末負荷が非常に低いので競合しにくいことも特徴です。

MorphisecはLinux OSだけではなくWindows OSにも対応しています。詳細はMorphisecの製品ページからご確認ください。

※1 Securelist|RansomEXX Trojan attacks Linux systems(参照:2022/04/01)

※2 TRAND MICRO|Analysis and Impact of LockBit Ransomware’s First Linux and VMware ESXi Variant(参照:2022/04/01)

※3 kledgeb|Linux その59 - Ubuntu/LinuxデスクトップOSの市場シェア(2020年6月版)(参照:2022/04/01)

※4 IBM|X-Force 脅威インテリジェンス・インデックス2022:エグゼクティブ・サマリー(参照:2022/04/01)