Cortex XDRライターチームです。

SOCアナリストは、24時間365日ログを監視し、サイバー攻撃やインシデントを把握し対処する役割を担っていますが、その一方でアラートによる疲労の常態化、セキュリティ人材不足といった様々な課題を抱えています。

これらを解決するためには、アラートの正確性を向上させることや、統合化されたツールを使用すること、アラート対応業務の自動化、作業をアウトソーシングするなどの対策を講じる必要があるでしょう。

本記事ではSOCアナリストの役割からアナリストの抱える課題、その解決案を紹介します。

- Cortex XDRの製品ページから資料請求する

SOCを効率化しセキュリティ強化を実現する

目次

近年、SOCアナリストの必要性が高まっています。

その背景としては、サイバー攻撃が増加したことはもちろん、IT活用の多様化が進むたびに社内システムが一層複雑になっていることが挙げられます。

そうした複雑なシステムのセキュリティを強化するためには、専門的な知識を持つSOCアナリストが必要不可欠になっています。

SOCアナリストの役割

具体的に、SOCアナリストとはどのような役割を担っているのでしょうか。

SOCアナリストの役割は、各種ネットワーク機器、セキュリティ機器などから取得したログを24時間365日監視し、サイバー攻撃やインシデントの発生を把握することです。

また、発生したインシデントの対処や、その対策立案を行う場合もあります。

つまり、セキュリティの問題にリアルタイムで対処するのに加え、組織のセキュリティ体制の構築・強化に取り組んでいるのがSOCアナリストと言えるでしょう。

SOCアナリストが抱える課題

上記のように、SOCアナリストは組織へのセキュリティ侵害を防ぐ役割を担っていますが、次のような課題も抱えています。

SOCアナリストが抱えている課題は、主に4点です。

過検知・誤検知によるアラート疲れ

パロアルトネットワークスの調査では、SOCアナリストが対応できるセキュリティツールのアラートは、全体の14%にすぎないという結果が公表されています。

同レポートにおいて、その原因は、過検知や誤検知も多く含まれる大量のアラートやアラートを知らせるメールが届くことであると述べられています*1。

このように、次々と大量のアラートを処理していかなければならないためアナリストの負担が大きく、結果としてSOCアナリストを常に疲弊状態にしてしまうのです。

また、大量のアラートから重要なアラートを抽出できず、対応を必要とするアラートを逃してしまうことへの不安も、疲労を招く原因になっていると考えられます。

当社のお客様からも、既存アンチウイルスソフトの過検知の多さによって運用負荷が高まっている、という声も耳にします。

ツールの不統一

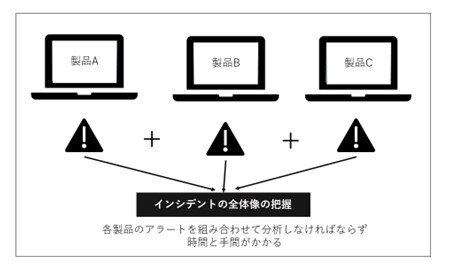

ツールが統一されていないと、迅速に攻撃の全体像を把握することができないため、アラートが示すインシデント対応への遅れにつながります。

アラート対応が遅れてしまう理由は、複数のツールからそれぞれのアラートを検知することによって検知したアラートを組み合わせて分析しなければならず、時間と手間がかかるからです。

また、互いに連携できていないセキュリティツールがいくつもある状況では、攻撃の一連の流れを把握しづらく、攻撃に気づかない恐れもあります。

業務効率という観点からも、ツールをその都度切り替えなくてはならない状況では、ひとつずつの作業に手間と時間がかかるというデメリットがあると言えるでしょう。

手作業のプロセス

アラートの優先順位付けとアラートが示すインシデントの対処を手作業で行うことにより、時間を浪費してしまいます。

こうした非効率的なワークフローは、アラートへの対応を遅らせることになり、現状では 1件のセキュリティ侵害の特定と封じ込めに平均で 279 日を要するというデータもあります*2。

検知に対しての調査や分析を手作業で行うことにより、その分人件費といったコストがかさむことにもつながるのです。

また、前述したアラート疲れが常態化している場合、アラートの対処における、人為的なミスにも繋がりかねません。

人材の不足

サイバーセキュリティの知識と技能を持つ人材が不足していることにより、人材を確保できず、結果としてアナリスト1人1人の作業量が多くなってしまうことも問題です。

経済産業省の調査によると、日本企業の情報セキュリティ人材は約28.1万人であり、今後も人材の不足は深刻化していくと予想されています*3。

また、パロアルトネットワークス社が各企業のIT関係者にアンケートした調査結果によると、セキュリティ運用における課題上位3位は、「セキュリティ人材のスキル不足」、「一部の人材のスキルに依存していること」、「セキュリティ人材不足」とセキュリティ人材に関連するものが上位を占めています※4。

SOCアナリストの課題を解決するために

上記のような課題を解決するためには、適切な対策を講じる必要があります。

次に、SOCアナリストの抱える課題に対する解決案を紹介します。

アラートの精度を向上させる

アラートの精度を向上させることで、SOCアナリストのアラート対応負荷を軽減できます。

過検知や誤検知が減ればアラートの数やアラートを知らせるメールも少なくなり、SOCアナリストが抱える課題であるアラート疲れが解消されるのではないでしょうか。

さらに、余計なアラートが少ない分、対応が必要なアラートを見逃す可能性も低くなり、重要なアラートに集中できるようになると考えられます。

統合化されたツールの使用

統合化されたツールを使用することでインシデントを包括的に把握できるようになります。

また、1つの管理画面内でインシデントの全貌を把握できるようにもなり、インシデント調査の効率化と迅速なリスク特定につながるでしょう。

そのほかにも、複数のツールを使用した際の画面切り替えといった手間もなくなるため、業務を効率化することができるメリットもあるのです。

アラート対応業務の自動化

アラート対応業務自動化による業務効率の改善も、解決策の一例です。

アラート対応業務の自動化によってアラート処理にかかる時間を短縮することができると、重要なアラートに集中して対処できるようになります。

また、人の手で行う作業を減らすことで、人為的なミスを減らすことができるというメリットもあります。

作業のアウトソーシング

人手が足りないときはSOCの一部を他の組織にアウトソーシングするのも一つの手です。

SOCをアウトソーシングすることで、自社内にセキュリティ人材やリソースが不足していても、社外のスペシャリストのスキルを活用することができます。

自社で行う作業を減らすことにより、その分自社で行う業務に集中することができます。しかし、ベンダによってそのサービスの内容や質は大きく異なるため、自社に適したものを選定する必要があるでしょう。

SOC運用を効率化するCortex XDR

SOC運用を効率化するためのソリューションとして、当社はCortex XDRを提供しています。

Cortex XDRはSaaS型のエンドポイントセキュリティ製品であり、次のような特長を持ちます。

- 脅威インテリジェンスクラウド「WildFire」を用いた正確なアラート

- 機械学習によって、アラートの生成アルゴリズムを常に改良

- インシデント管理から脅威の特定、封じ込めまで1つの製品で提供

- マネージドディテクション&レスポンスサービスによってSOCをアウトソーシング

こうした機能やサービスにより、より効率的なSOC運用を行うことができます。もちろんマルウェアといった脅威からの防御および検出面でも優れた製品です。

また、今後はCortex XDRが次世代の自律型SOCプラットフォームに移行することで、SOCのさらなる自動化が見込まれています。

- Cortex XDRの製品ページから資料請求する

SOC運用に課題をお持ちの方

出典(参考文献一覧)

※1 Paloalto Networks | SOCアナリストの「アラート対応疲れ」を緩和する方法 (参照日:2023-08-23)

※2 Securityintelligence | What’s New in the 2019 Cost of a Data Breach Report (参照日:2023-08-23)

※3 経済産業省 | 参考資料(IT人材育成の状況等について)(参照日:2023-08-23)

※4 Paloalto Networks | セキュリティオペレーションとSOAR活用の現状に関する調査結果を発表 (参照日:2023-08-23)